作为一般用户,可以通过设置较低的交易滑点和较高的 Gas 费来应对抢先交易。

本文旨在全面解析广泛存在于以太坊区块链上的攻击行为:Front-Running (抢跑交易),通过对其原理的研究,寻找最有效的解决方案,最终帮助 DeGate 用户避免这一严重有损他们利益的攻击行为。

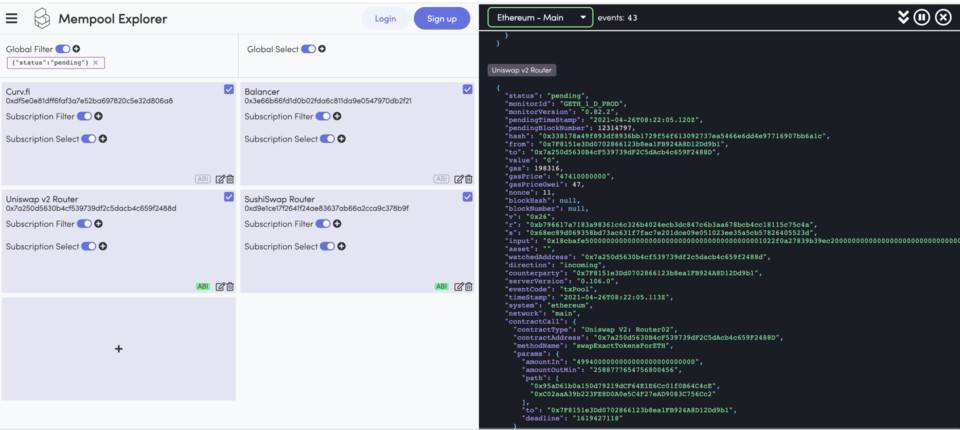

简单来说,Front-Running 是指在一笔正常交易等待打包的过程中,抢跑机器人通过设置更高 Gas 费用抢先完成攻击交易,以此攫取用户利益的攻击行为。而 Mempool 是一组已经广播到网络中并等待被打包进区块的以太坊交易,它是 Front-Running 可以实施的前提,抢跑机器人通过不断扫描 Mempool 中的交易,来分析发现可攻击的目标。下图是一个 Mempool 浏览器,可以通过设置各种筛选项订阅 Mempool 中的交易,并查看这些交易的全部详细信息。

在所有 Front-Running 中,最典型最具危害性的就是针对 AMM 交易的 Sandwich Attacks (三明治攻击),除此以外还有针对套利、清算交易、闪电贷等利用系统漏洞获利的抢跑攻击,攻击者数量众多,且由自动化脚本控制,永远不知疲倦,因此任何有利可图的交易都会遭受他们的饱和攻击,几乎没有幸免的可能。

SPACE ID与ENS合作实现.bnb.eth和.eth.bnb的相互解析:金色财经报道,Web3域名和身份平台SPACE ID与以太坊域名服务ENS达成合作,通过ERC-3668(CCIP读取)将.bnb域名引入以太坊网络,实现.bnb.eth和.eth.bnb的相互解析。在MetaMask上输入xxx.bnb.eth,会在以太坊上解析为用户的BNB Chain地址。[2023/5/5 14:44:15]

接下来,我们重点对三明治攻击进行分析。

真实攻击案例

首先我们来看一个真实的三明治攻击案例。

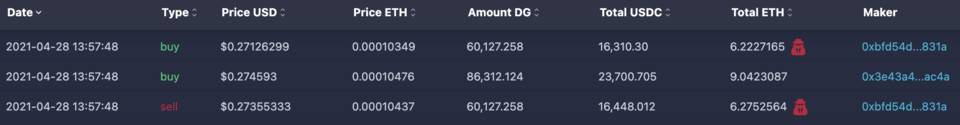

上图可见,三笔交易在同一个区块被打包,两笔攻击交易(打上了黑客标记的)中间夹着一笔正常交易。其具体流程如下:

用户首先发起一笔正常交易,用 237000.705USDC 买入 DG,设置 Gas Price 为 40.5Gwei;

抢跑机器人检测到这笔有利可图的交易后,随即展开攻击,发起一笔买入交易,设定 GasPrice 为 49.9Gwei,凭借 Gas 竞争机制成功抢跑用户的正常交易;

与此同时,机器人发出另一笔卖出交易,设置 GasPrice 同样为 40.5Gwei,因为时间顺序的原因,紧贴着用户正常交易完成。

1inch Network:已向解析器激励计划发放超150万枚INCH:2月12日消息,DEX聚合器1inch Network在社交媒体发布项目数据更新,截止目前已向解析器激励计划发放1,507,992 INCH代币,按照当前价格计算超过80万美元。1inch Network于1月底启动解析器激励计划代币发放,总计为1000万枚INCH。

此外,1inch Network还公布了当前主流链上数据,按交易额排名:以太坊(2406亿美元)、BNB(326亿美元)、Polygon(181亿美元)、Avalanche(33亿美元)、Arbitrum(32亿美元)、Optimism(16亿美元)、Fantom(7.291亿美元)、Gnosis(1.92亿美元)。[2023/2/12 12:02:19]

一次完美的抢跑攻击完成,算上手续费,机器人共赚取 16448.012-16310.3-15.2-10.61 = $111.9,而这种两笔攻击交易夹着一笔正常交易的攻击,就被形象的称为三明治攻击。

原理说明

为了更好的说明攻击原理,我们补充一些相关背景知识。

我们知道,现如今的主流 DEX 如 Uniswap 等,采用的都是 AMM (自动化做市商)机制,其价格遵循恒定乘积公式。例如,在 Uniswap 中建立一个 A 代币与 ETH 的流动池,A 数量为 1000,ETH 数量为 100,则两者数量乘积为 100000,当前 A 价格为 0.1ETH。当 Alice 试图用 10 个 ETH 来池子里购买 A 时,他所得到的 A 的数量 X,可以用下面的公式推导 (注:为简化计算,以下均未考虑手续费):

Beosin解析Reaper Farm遭攻击事件:_withdraw中owner地址可控且未作任何访问控制:8月2日消息,据 Beosin EagleEye 安全舆情监控数据显示,Reaper Farm 项目遭到黑客攻击,Beosin 安全团队发现由于_withdraw 中 owner 地址可控且未作任何访问控制,导致调用 withdraw 或 redeem 函数可提取任意用户资产。攻击者(0x5636 开头)利用攻击合约(0x8162 开头)通过漏洞合约(0xcda5 开头)提取用户资金,累计获利 62 ETH 和 160 万 DAI,约价值 170 万美元,目前攻击者(0x2c17 开头)已通过跨链将所有获利资金转入 Tornado.Cash。[2022/8/2 2:54:18]

(1000-X)\*(100+10)= 100000,X = 90.9

这笔交易中,A 的价格为 10/90.9 = 0.11,相比于原来 A 的价格,价格滑点为 :

(0.11-0.1)/0.1\*100% = 10%

一笔交易就让币价产生了 10% 的滑点,可见越是流动性差的池子,遇到大额交易,越是容易产生滑点。而如果,能在用户正常的大额交易前(预计该交易会产生较大滑点),抢先买入 A,再在用户正常交易后,将刚买入的 A 卖出,就可以获得一笔不菲的收益。沿用刚才的例子,假设在 Alice 的交易前,Bob 抢先花 5 个 ETH 购买 A,然后在 Alice 的交易完成后,Bob 再把之前买入的 A 卖出,我们看看会有什么样的结果。

奇虎360公开“基于联盟区块链的标识解析方法”专利:8月30日消息,北京奇虎科技有限公司、中国信息通信研究院日前联合公开一种“基于联盟区块链的标识解析方法、装置、存储介质及服务器”专利,申请日期为2021年4月29日,申请公布号:CN113315811A。天眼查App显示,该专利属于计算机技术领域。方法包括在第一对外节点接收到标识解析请求的情况下,从第一对外节点对应的本地数据库中查询是否存在与标识解析请求中的标识符对应的IPFS哈希值。

若未查询到IPFS哈希值,则基于标识解析请求向联盟区块链中除第一对外节点之外的其他节点发送第一查询请求;接收由联盟区块链中响应于第一查询请求的节点发送的IPFS哈希值,并基于IPFS哈希值通过第一对外节点访问IPFS服务,以获取IPFS哈希值对应的标识解析信息由此可有效提高对标识解析过程的安全性,保证通过标识解析得到的数据不易被篡改。(邮箱网)[2021/8/30 22:45:51]

首先是 Bob 的抢跑交易:

(1000-X)\*(100+5) = 100000, X = 47.62

即,Bob 用 5ETH 购得 47.62 个 A

接下来是 Alice 的正常交易,注意此时流动池中 A 的数量变为 952.38,ETH 的数量变为 105:

(952.38-X)\*(105+10) = 100000, X = 82.81

动态 | 浙江大学携手剑桥大学发布区块链生态深层解析报告:近期,浙江大学互联网金融研究院携手剑桥大学新兴金融研究中心发布区块链生态深层解析报告《Distributed Ledger Technology Systems-A Conceptual Framework》的中文版——《分布式账本技术系统:一个概念框架》。浙大AIF副院长杨小虎指出,该报告不仅阐明了如何识别DLT系统,分析和比较现有的DLT系统,还通过六个实例为新系统设计提供有用的借鉴。[2018/8/17]

最后 Bob 卖出 47.62 个 A 的交易,此时流动性中 A 的数量为 869.57,ETH 的数量为 115:

(869.57+47.62)\*(115-Y)= 100000,Y = 5.97

通过这一次抢跑攻击,Bob 净赚 5.97-5 = 0.97 个 ETH,而 Alice 净亏 90.9-82.81 = 8.09 个 A,Bob 通过使 Alice 蒙受更大的滑点损失来获得自己的收益!

当然,实际的抢跑攻击会更复杂,攻击者需要进行更精密的计算,以求实现以下两个目标:

让用户的交易结果无限逼近用户自己设置的最大滑点(max_slippage),以求达到理论上的最大套利空间

在手续费竞争力和收益之间取得平衡,尽可能的在与其他机器人的竞争中获胜

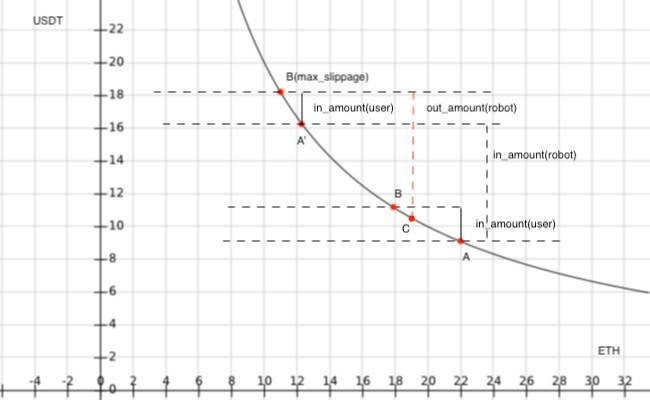

我们用图表来更好的描述这一过程:

用户在 A 点,打算投入 in_amount(user) 个 USDT 购买 ETH,这笔交易正常会把当前状态推向 B,同时用户设置了最大滑点为 B(max_slippage);

抢跑机器人监测到这笔交易,先于用户交易之前,进行了一笔 in_amount(robot) 个 USDT 的买入交易,将当前状态推到 A';

用户的交易随后执行,达到其设置的最大滑点 B(max_slippage);

抢跑机器人把步骤 2 中买入的 ETH 卖出,状态达到 C 点,得到 out_amount(robot) 个 USDT

抢跑机器人获得收益 out_amount(robot) - in_amount(robot)-手续费

既然我们已经看到了 Front-Running 的杀伤力,那我们有什么办法阻止抢跑攻击呢?

作为一般用户,应对 Front-Running 可以有以下几种手段:

设置较低的交易滑点,比如 0.1%,这会让抢跑机器人缺少可盈利的空间。?缺点:滑点过低导致大额交易十分容易失败,且失败的交易仍然需要支付高昂手续费。

提高 gas 费用,这会增加机器人的攻击成本。缺点:这同样也增加了自己的交易成本。

可以看出,以上解决方案都是无奈之举,且有各种不足,幸运的是,有很多团队认识到了 Front-Running 的危害性,并提出了不少有建设性的解决方案。首先通过对捕猎全过程的分析,我们可以得出结论,要实现 Front-Running,需要几个要素:

Transaction 公开性:可以在 Mempool 中获取交易的详细信息

以太坊交易执行机制:可以通过 gas 竞争的方式抢先完成交易

AMM 交易曲线机制:恒定乘积机制可以造成较大滑点

那么反制手段就是分别在这几个要素上做文章。

Transaction 公开性

既然机器人是通过分析 Mempool 中的交易来决定是否发起攻击,那么我们将交易信息直接加密,让机器人看不到或者看不懂不就好了?

社区中就有人提议使用零知识证明技术 zk-SNARKs 来达成上述目标,即运用 zk-SNARKs 将每笔交易的信息都加密隐藏起来,让机器人无从下手。

不过,目前该方案还不够成熟,存在需要消耗更高 Gas 费用和可能被利用来进行阻塞攻击,导致系统化整体 liveness 的缺陷。

以太坊交易执行机制

当前的以太坊交易执行机制是通过 Gas 竞争来完成的,即谁出的 Gas 费高,矿工就优先打包谁的交易,那么我们如果绕过这种机制,把交易发给矿工让其直接打包,就杜绝了抢跑机器人在中途攻击的可能性

所以一种类似于 Layer 0 的方案也得到了一些应用,如星火矿池的 Taichi 服务,用户可以直接在 MetaMask 中设置 Taichi 的以太坊节点,这样交易就直接在没有出现在 Mempool 的情况下被打包了,但劣势是被打包的时效有一定的不确定性。

另外,如 ArcherSwap 类似理念的解决方案,构建了交易者和矿工之间的桥梁,交易者可以通过打赏的形式让矿工直接打包自己的交易,这就避免了被 Front-Running 的可能。虽然有那么点交保护费来避免被攻击的感觉,但也实实在在的降低了交易者的成本,而且有着不收取交易失败费用的优势。

AMM 算法优化

在 AMM 机制下,大额交易产生过大的价格滑点(可理解为一个临时的错误价格),是 Front-Running 的利润空间,如果有一种 AMM 机制可以减少大额交易对后续交易价格的影响,就可以有效防止 Front-Running 攻击。 早在 2018 年,Vitalik 在以太坊技术社区中提供了一个 方案,当发生兑换交易时,交易池价格不会立刻调整成真实价格,而是在若干分钟内,缓慢的趋向真实价格,这就好像交易池凭空多出了很多流动性一样,因此我们将这种技术称之为 Vitrual Balance (虚拟余额)技术。这种新机制,可大大压缩套利者的利润空间,有效防御 Front-Running 攻击,同时还可以增加流动性做市商的收益,可谓一举多得,1inch 的 mooniswap 就是这个方案的一个实现版本。

增加流动性

此外,还有种思路,就是尽可能的加大交易池中特定价格区间的流动性,流动性越大,滑点越小,当流动性大到一定程度的时候,抢跑机器人就丧失了盈利空间,Uniswap 的 V3 版本的聚焦流动性特性,就是在这方面做出的努力。

我们有理由相信,在各个团队坚持不懈的努力之下,随着各种解决方案的持续演进,以及新一代 AMM、以太坊二层等技术的相继落地,很快我们就可以为用户提供一个更公平更安全的链上交易环境。

撰文:DeGate

3月,80后网络艺术家 Beeple的作品“每一天:头五千天”,被著名艺术品拍卖行佳士得做成 NFT,拍出了六千九百三十万美元的天价.

1900/1/1 0:00:001、比特币和以太坊市场在4月初经历一定程度的流动性冲击,在随后的几天中,比特币和以太坊衍生品市场开始去杠杆化……2、但是,以太坊现货市场深度似乎有更快的恢复速度.

1900/1/1 0:00:00金色财经联合欧易OKEx,向用户推出K线基础视频,用户将通过视频学习K线相关知识,方便用户了解行情走势.

1900/1/1 0:00:00DeFi数据1.DeFi总市值:1410.05亿美元 市值前十币种排名数据来源DeFiboxDeFi总市值数据来源:Coingecko2.过去24小时去中心化交易所的交易量:42.

1900/1/1 0:00:00今天,拥有跑跑卡丁车、地下城与勇士等知名游戏IP的韩国网游巨头Nexon在一份声明中表示:已经购买了价值1亿美元的比特币,共计1717枚比特币.

1900/1/1 0:00:00一场火热的虚拟币“数字游戏”正在冲击现实世界的金融秩序与产业资源。连日来,比特币等虚拟币价格出现暴涨暴跌.

1900/1/1 0:00:00