作者:EoceneResearch

概述

在区块链上具有通缩机制的代币最近经常受到攻击。本文将讨论并分析代币令牌受到攻击的原因,并给出相应的防御方案。

在代币中实现通缩机制通常有两种方式,一种是燃烧机制,另一种是反射机制。下面我们将分析这两种实现方式可能存在的问题。

燃烧机制

通常,具有燃烧机制的代币将在其_transfer函数中实现燃烧的逻辑。有时候会存在发送者承担手续费的情况。在这种情况下,接收方收到的代币数量不会发生变化,但发送方需要支付更多代币,因为其需要承担手续费。下面是一个简单的例子:

function_transfer(addresssender,addressrecipient,uint256amount)internalvirtualreturns(bool){

require(_balances>=amount,"ERC20:transferamountexceedsbalance");

require(sender!=address(0),"ERC20:transferfromthezeroaddress");

require(recipient!=address(0),"ERC20:transfertothezeroaddress");

burnFee=amount*burnFeeRate;

_balances-=amount;

_burn(sender,burnFee);

_balances+=amount;

}

然后我们讨论这种情况下可能存在的风险。

如果单看代币合约,我们会发现这种写法其实没有什么问题,但是区块链中有很多复杂的情况,需要我们考虑很多方面。

SushiSwap CEO:从技术上讲我看好加密货币:金色财经报道,SushiSwap CEO Jared Grey在社交媒体上表示,监管的唯一好处是创造一个公平的竞争环境。坦率地说,这通常是失败的。盲目的贪婪通常会获胜,而在位者则会通过阴险的利益冲突为自己开路。从技术上讲,我看好加密货币,因为它阻碍了人类最恶劣的滥用特性。[2023/7/24 15:54:17]

通常,为了让代币有价格,项目方会在Uniswap、Pancakeswap等去中心化交易所为代币添加流动性。

其中,在Uniswap中,有一个函数skim,它会将流动性池中两种代币的余额和储备金的差值转移给调用方,以平衡余额和储备金:

functionskim(addressto)externallock{

address_token0=token0;//gassavings

address_token1=token1;//gassavings

_safeTransfer(_token0,to,IERC20(_token0).balanceOf(address(this)).sub(reserve0));

_safeTransfer(_token1,to,IERC20(_token1).balanceOf(address(this)).sub(reserve1));

}

此时发送方变成了流动性池,当调用_transfer时,流动性池中的代币将被部分销毁,导致代币价格部分上涨。

攻击者利用此特性将代币直接转入流动性池中,然后调用skim函数转出,然后多次重复此操作,导致流动性池中大量代币被燃烧,价格也随之飙升,最后卖出代币获利。

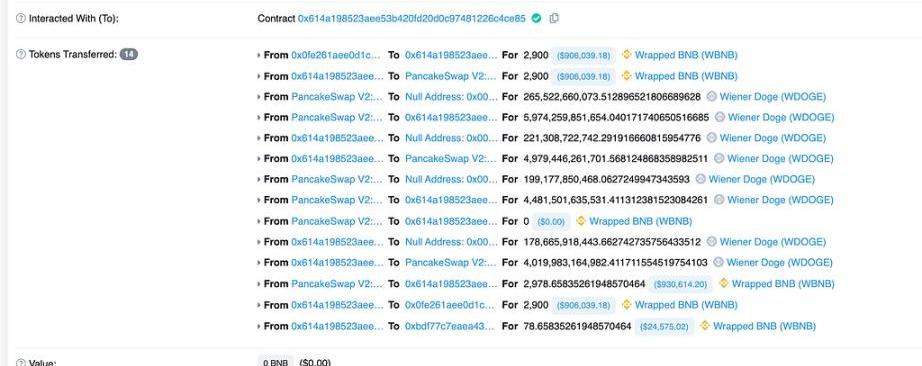

一个真实的攻击案例,winnerdoge(WDOGE)?:

北京理工大学盖珂珂:区块链加入黄金供应链后从技术和多角度解决了信任的问题:12月18日,“首届中国(莆田)国际黄金珠宝文化论坛”在福建省莆田市会展中心举办。北京理工大学东南信息技术研究院特别研究员、博士生导师盖珂珂出席论坛并发表主旨演讲。他认为,区块链加入黄金供应链后从技术和多角度解决了信任的问题,对已有黄金供应链模型进行了优化,为黄金珠宝行业进行赋能,主要表现为以下几方面,第一,所有的信息流、商流写入区块链,信息统一集中、公开透明、不可篡改;第二,所有节点可以审视,实时掌握业务物流资金过程;第三,对于投资者得到一定的提升;第四,企业征信数据积累;第五,可以实现资产的跨域流通。

在黄金NFT分享方面,他作出总结:黄金艺术产品认知是在不断进步;黄金产品的用户量特别大,资金储备比较足,这也就决定了黄金作为NFT进行对标是具有先天性的优势;黄金产品特性是具有流通性,与NFT特性比较吻合;黄金产业可能会存在瓶颈,比如渠道商和黄金商的垄断,依赖中心化系统。(中国财富网)[2021/12/19 7:49:02]

function_transfer(addresssender,addressrecipient,uint256amount)internalvirtualreturns(bool){

require(_balances.amount>=amount,"ERC20:transferamountexceedsbalance");

require(sender!=address(0),"ERC20:transferfromthezeroaddress");

require(recipient!=address(0),"ERC20:transfertothezeroaddress");

if(block.timestamp>=openingTime&&block.timestamp<=closingTime)

Coinbase首席财务官:上线资产前会从技术和风险角度进行评估:金色财经报道,今日在美国国会的加密听证会上,在众议员Pete Sessions询问交易所如何识别欺诈和降低风险时,Coinbase首席财务官Alesia Haas表示,该交易所在资产上市之前会从技术和风险的角度对其进行评估。[2021/12/9 12:59:42]

{

_balances.amount-=amount;

_balances.amount+=amount;

emitTransfer(sender,recipient,amount);

}

else

{

uint256onePercent=findOnePercent(amount);

uint256tokensToBurn=onePercent*4;

uint256tokensToRedistribute=onePercent*4;

uint256toFeeWallet=onePercent*1;

uint256todev=onePercent*1;

uint256tokensToTransfer=amount-tokensToBurn-tokensToRedistribute-toFeeWallet-todev;

?

_balances.amount-=amount;

_balances.amount+=tokensToTransfer;

_balances.amount+=toFeeWallet;

_balances.amount+=todev;

if(!_balances.exists){

V神:从技术角度来看 ETH 2.0的实施比预期困难得多:8月17日消息,以太坊联合创始人Vitalik Buterin最近在播客节目中表示,他承认从技术角度来看,Ethereum 2.0的实施“比他预期的要困难得多”。他称,“我绝不认为我们有任何根本的缺陷,我认为它会完成,只是时间问题,实际上最近进展很快。”在谈到他对项目发展的预期时,Buterin指出,有些以太坊应用程序会失败,而有些则会成功。(Cointelegraph)[2020/8/17]

_balanceOwners.push(recipient);

_balances.exists=true;

}

redistribute(sender,tokensToRedistribute);

_burn(sender,tokensToBurn);

emitTransfer(sender,recipient,tokensToTransfer);

}

returntrue;

}

在WDOGE合约的_transfer函数中,当block.timestamp>closingTime时,进入else循环。在代码第21行中,转账金额从发送方的余额中扣除,在代码第31行中,发送方又被燃烧了tokensToBurn数量的代币。攻击者利用这种手续费的机制,通过上述的攻击方式窃取流动性池中的所有价值代币(WBNB)。

反射机制

在反射机制中,用户每次交易都会收取手续费,用于奖励持有代币的用户,但不会触发转账,只是单纯修改一个系数。

徐坤:Filecoin项目需要从技术角度和投资角度去分析:OKEx首席战略官徐坤今日发微博表示,对于Filecoin项目本身,需要从技术角度和投资角度去分析它,一切的投资是可以用数据量化的,资产有背后的价值作为支撑,可持续就可以去考虑;

另外一方面,放长周期去看一个事物的发展,它是否能够经历时间的考验。投资是反人性的,事实证明,很多投资者在每一个阶段可以享受一个事物不同的红利,所以分析判断一个投资的周期长度以及市场变化,再认真思考去做决定。[2020/7/14]

在这个机制中,用户有两种类型的代币数量,tAmount和rAmount。tAmount为实际代币数量,rAmount为反映后的代币数量,比率为tTotal/rTotal,一般的代码实现如下:

functionbalanceOf(addressaccount)publicviewoverridereturns(uint256){

if(_isExcluded)return_tOwned;

returntokenFromReflection(_rOwned);

}

functiontokenFromReflection(uint256rAmount)publicviewreturns(uint256){

require(rAmount<=_rTotal,"Amountmustbelessthantotalreflections");

uint256currentRate=_getRate();

returnrAmount.div(currentRate);

}

function_getRate()privateviewreturns(uint256){

(uint256rSupply,uint256tSupply)=_getCurrentSupply();

returnrSupply.div(tSupply);

}

反射机制的代币中一般有一个叫做deliver的函数,会销毁调用者的代币,降低rTotal的值,所以比率会增加,其他用户反射后的代币数量也会增加:

functiondeliver(uint256tAmount)public{

addresssender=_msgSender();

require(!_isExcluded,"Excludedaddressescannotcallthisfunction");

(uint256rAmount,,,,,)=_getValues(tAmount);

_rOwned=_rOwned.sub(rAmount);

_rTotal=_rTotal.sub(rAmount);

_tFeeTotal=_tFeeTotal.add(tAmount);

}

攻击者注意到这个函数,并用它来攻击相应的Uniswap?的流动性池。

那他该如何进行利用呢?同样从Uniswap的skim?函数开始:

functionskim(addressto)externallock{

address_token0=token0;//gassavings

address_token1=token1;//gassavings

_safeTransfer(_token0,to,IERC20(_token0).balanceOf(address(this)).sub(reserve0));

_safeTransfer(_token1,to,IERC20(_token1).balanceOf(address(this)).sub(reserve1));

}

Uniswap中reserve是储备金,与token.balanceOf(address(this))不同。

攻击者先调用deliver函数销毁自己的代币,导致rTotal的值减少,比率随之增加,所以反射后的代币的值也会增加,token.balanceOf(address(this))也会相应变大,与reserve?的值出现了差距。

因此,攻击者可以通过调用skim函数转出数量为两者之间差值的代币从而进行获利。

Attacker:token.deliver

rtotal:decrease

rate:increase

tokenFromReflection:increase

balanceOf:increase->token.balanceOf(address(this))>reserve

Attacker:pair.skim

token.balanceOf(address(this))>reserve

token.transfer

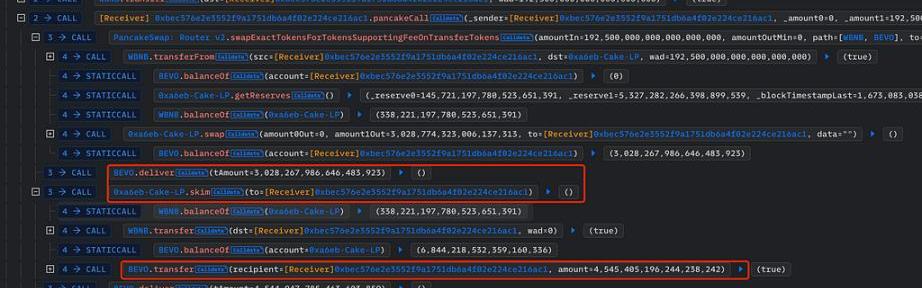

一个真实的攻击案例,BEVONFTArtToken(BEVO):

而当代币合约中存在burn函数时,存在了另外一种相似的攻击手法:

functionburn(uint256_value)public{

_burn(msg.sender,_value);

}

function_burn(address_who,uint256_value)internal{

require(_value<=_rOwned);

_rOwned=_rOwned.sub(_value);

_tTotal=_tTotal.sub(_value);

emitTransfer(_who,address(0),_value);

}

当用户调用burn函数时,自己的代币会被销毁,同时tTotal的值会减少,所以比率会降低,对应的反射后的代币数量也会减少,所以在此时流动性池的代币的数量也会减少,从而代币的价格会上涨。

攻击者利用这个特性通过多次调用burn函数来减少tTotal的值,然后调用流动性池的sync函数同步reserve和balances。最后,流动性池中的代币大幅减少,价格飙升。然后攻击者出售代币以获取利润。

Attacker:token.burn

tTotal:decrease

rate:decrease

tokenFromReflection:decrease

balanceOf:decrease

Attacker:pair.sync

token.balanceOf(address(this))>reserve

token.transfer

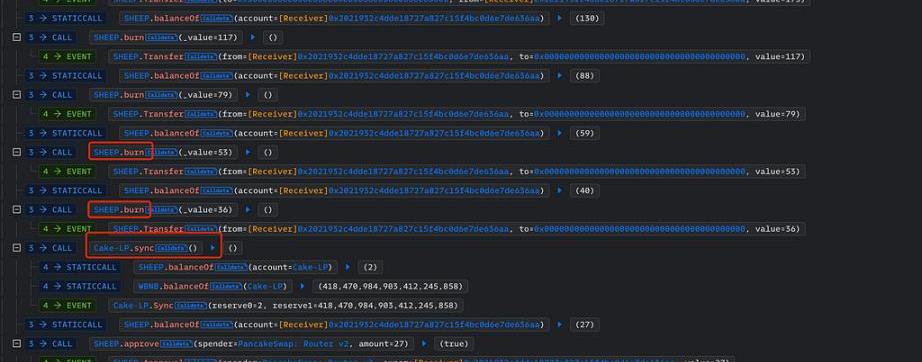

一个真实的攻击案例,SheepToken(SHEEP):

防御方案

通过解读针对燃烧机制和反射机制代币的攻击手法,不难发现攻击者攻击的核心点是操纵流动性池的价格,因此将流动性池的地址加入白名单,不涉及代币的销毁,不参与代币的反射机制,可以避免此类攻击。

总结

本文分析了通缩机制代币的两种实现机制以及针对这两种机制的攻击手段,最后给出了相应的解决方案。在编写合约时,项目方必须考虑代币与去中心化交易所结合的情况,以避免此类攻击。

原文标题:EntertheStarknetEcosystem:AFirstLookatInnovativeProjects作者:Starknet-Ecosystem.

1900/1/1 0:00:00原文标题:《一文了解OP生态和未来愿景》原文作者:LouisWang原文编辑:Crush,Biteye核心贡献者01、Optimism链上现状Optimism作为以太坊二层op-rollup的双.

1900/1/1 0:00:00据CoinDesk报道,据知情人士透露,九年前因黑客攻击而倒闭的加密交易所Mt.Gox的两个最大债权人已选择主要以比特币(BTC)形式获得赔偿.

1900/1/1 0:00:00文章作者:JoelJohn文章编译:Blockunicorn在过去的一年里,我一直从多个创始人那里听到,筹资变得更加困难,我想知道为什么.

1900/1/1 0:00:00作者:Jaleel,BlockBeats随着web3的发展,NFT社区、游戏社区、DAO组织也都越来越活络,尽管他们可以使用discord,但discord并不是为web3社区而设计的.

1900/1/1 0:00:00据链上数据平台@Lookonchain监测分析,TRU的最大持有者BlockTowerCapital在6小时前将2200万枚?TRU(240万美元)转入Coinbase.

1900/1/1 0:00:00