如今,随着人们对DeFi的兴趣日益浓厚,DEX风靡一时。它们解决了常见的CEX问题,那我们也会问,DEX够安全吗?在上一篇说明了代币本身的安全问题后|DEFI安全问题之基础篇),现在来聊聊DEX在兑换代币时可能产生的安全问题。目前DEX主要面临的安全问题大致可分成两类:DEX项目本身存在的安全问题。作为第三方协议,与其他DEFI项目交互时产生的安全问题。本文将对第一类安全问题进行介绍。

Part.1

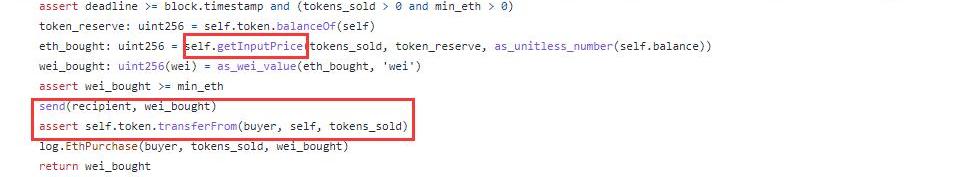

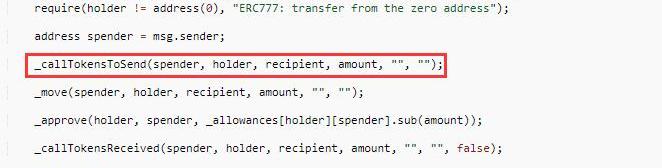

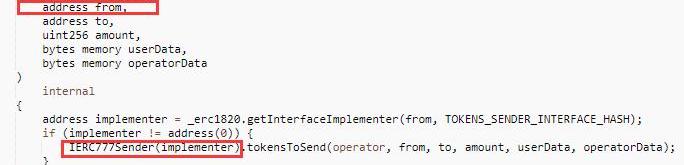

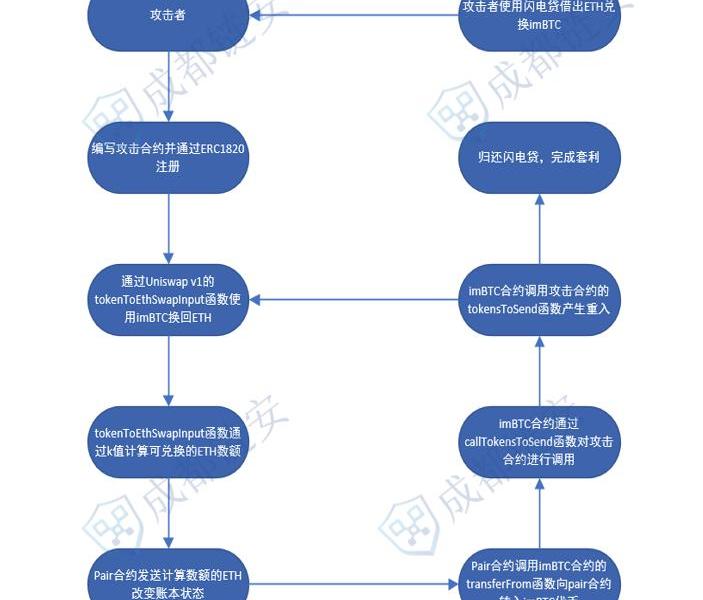

-DecentralizedExchange重入漏洞重入漏洞在上一篇我们也提到过,它属于需要防范的经典漏洞。与普通代币的重入相比,Uniswap的重入漏洞的主要表现形式为:攻击者在一笔兑换交易中利用Uniswap未及时更新价格前发起二次兑换,由于此时Uniswap未更新价格,使得二次兑换可兑出的代币数量比正常兑换的多。此外,在Uniswap的重入攻击中,攻击者利用单笔交易可能只能获得微小的收益,因此攻击者往往倾向于使用闪电贷或者循环套利扩大战果。以imBTC攻击事件为例,该事件是由于UniswapV1在调用ERC777系列代币时,未充分考虑合约回调的情况。具体表现为:攻击者使用imBTC代币兑换ETH时,合约先通过self.getInputPrice函数计算正确的ETH数额并将ETH发送到目标地址,然后调用self.token.transferFrom函数时,会调用imBTC合约的_callTokensToSend函数,而_callTokensToSend函数会调用用户指定存储imBTC代币的合约。因此,如果攻击者部署存储合约,并改写其中TokensToSend函数,那么当兑换代币时,pair(两种代币组成的交易对)合约调用攻击者部署的存储合约,就可以回调pair进行二次兑换,而二次兑换时pair合约账本还未更新,使得计算的ETH数额比正常兑换要多,以此来获利。

zkSync工程主管:zkSync不追踪用户IP:7月30日消息,zkSync工程主管Anthony Rose发推称,zkSync不追踪用户IP地址,因为无法定位。[2023/7/30 16:07:25]

图1Uniswap的tokenToEthInput函数

图2imBTC的transferFrom函数

图3imBTC的__callTokensToSend函数详细攻击流程如下:

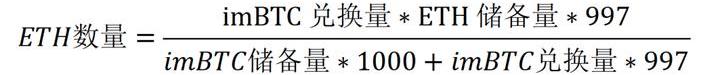

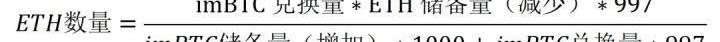

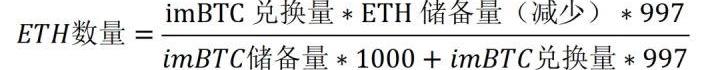

图4ETH-imBTC事件流程图那么,为什么在第二次调用tokenToEthSwapInput函数兑换代币时,发送的ETH会比正常兑换要多呢?我们可以用公式来还原可兑换代币数量的代码逻辑:首先,正常兑换下,getInputPrice函数计算可兑换的ETH数量为:

Santiment:体现市场恐惧的社媒趋势指标或预示比特币即将反弹:5月21日消息,区块链分析公司Santiment最近指出,比特币的前景可能看涨,其关键指标类似于2022年11月FTX崩溃后的情况。数字资产领域普遍存在的恐惧,可能预示着比特币即将反弹。此外,Santiment发现,随着比特币的价格跌至2.6万美元,社交媒体上关于比特币的讨论有所增加。比特币的社交媒体讨论主导地位增加,通常被认为是一种恐惧的迹象,会增加市场反弹的可能性。

Santiment指出,比特币交易大幅减少,这是自2021年7月以来从未见过的低点。这一时期标志着比特币的底部约为29000美元,然后反弹至约69000美元的历史高点。据报道,自2021年7月以来,该网络每天交易的唯一比特币地址数首次少于80万。比特币效用的下降和市场价格的调整可能是其价格可能上涨的另一个迹象。(Crypto Globe)[2023/5/21 15:17:10]

且正常第二次可兑换的ETH数量为:

但重入后第二次可兑换的ETH数量为:

Zhu Su:比特币生来自由,但到处都有枷锁:金色财经报道,三箭资本联合创始人Zhu Su在社交媒体上称,这个故事是多价的,在第一个层面,DCG和Genesis的债权人正试图争论谁能得到什么。第二层,FTX的清算人要来收回资金。第三层,灰度持有人将获得自由。比特币生来自由,但到处都有枷锁。[2023/1/20 11:23:48]

由此可知,在重入后第二次兑换中只有ETH的储备量减少,而imBTC储备量未增加。这样在分母不增加的情况下,导致了等量的imBTC可以兑换更多的ETH。针对此类安全问题,成都链安建议:当合约涉及到资产转移时,使用“检查-生效-交互”模式来处理逻辑,对关键的业务操作可以使用OpenZeppelin官方的ReentrancyGuard进行修饰。

Part.2

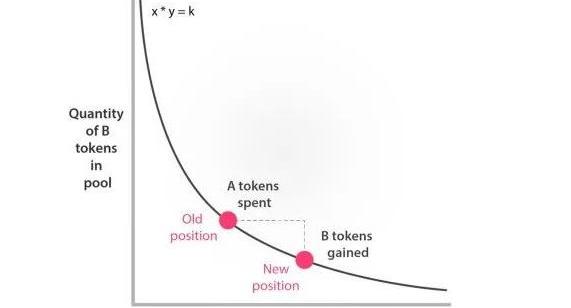

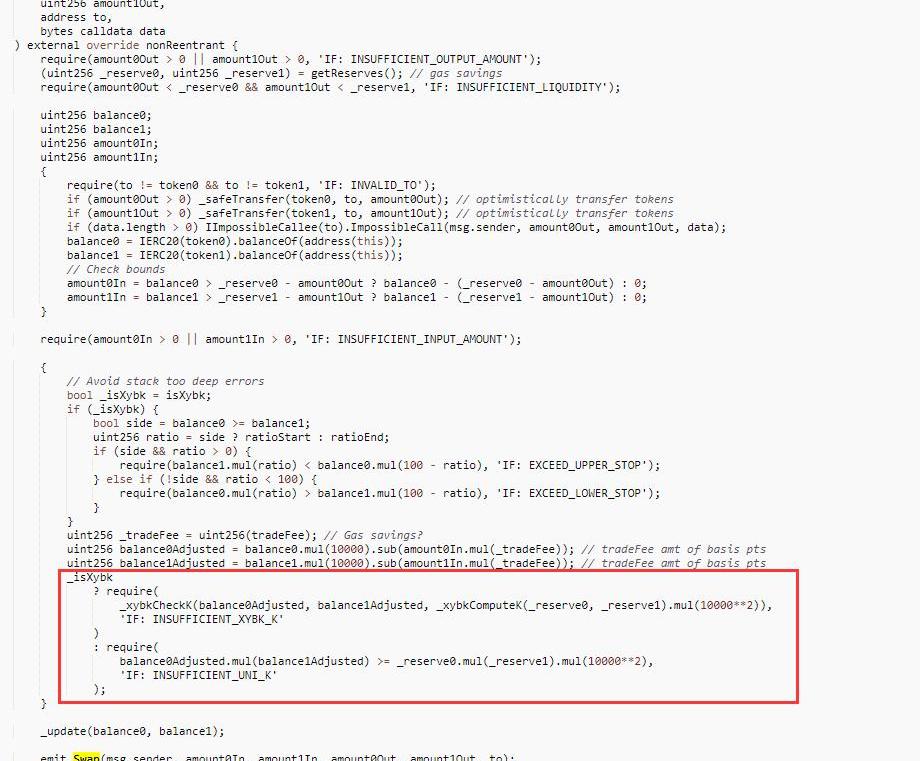

-DecentralizedExchangeswap函数未对K值进行校验Uniswap的核心是常量乘积模型K=x*y,其中的K值是该pair合约持有代币数量的乘积,且要求之后的每一笔交易完成后K值必须增加(考虑手续费)。因此如果不进行K值校验,将很容易成为攻击点。

Gloria Zhao成为第一位女性比特币核心维护者:7月9日消息,Gloria Zhao成为第六位拥有Bitcoin Core提交权限的开发人员,也是第一位拥有该权限的女性开发人员。据悉,Gloria Zhao 2020年毕业于加州大学伯克利分校计算机科学专业。她是英国非政府组织Brink的研究员。

此前消息,比特币核心开发人员PieterWuille放弃其维护权限,但仍会参与项目的审计和代码贡献。[2022/7/9 2:02:02]

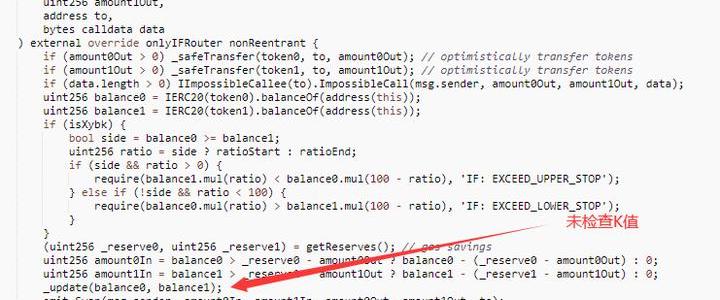

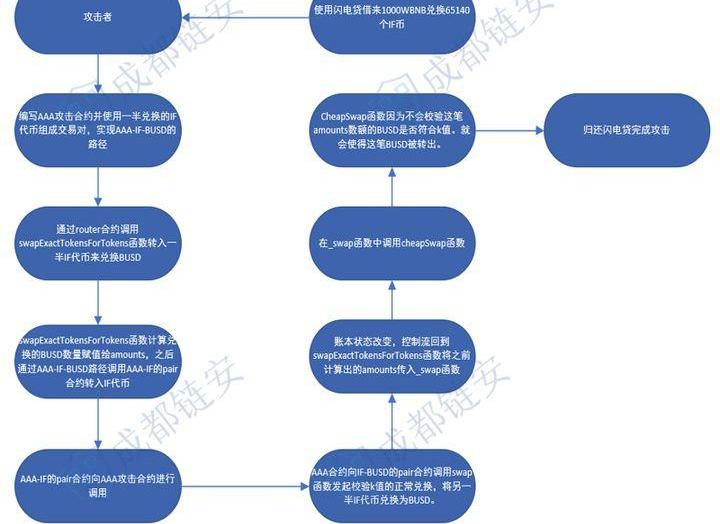

图5Uniswap的价格波动以ImpossibleFinance事件为例,该项目是Uniswap的仿盘,实现了两种兑换代币的函数:cheapSwap和swap。其中cheapSwap函数少了k值校验,但是项目方知道缺少K值校验的后果,专门为cheapSwap函数增加了onlyIFRouter做修饰,来限制cheapSwap函数只能被指定的Router合约调用。

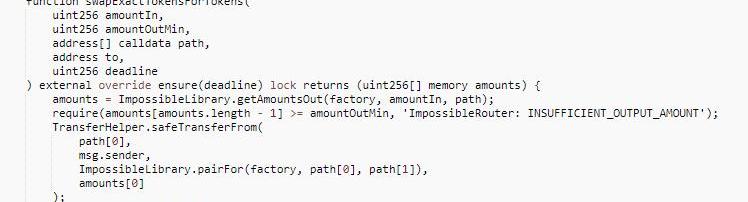

图6合约未检查k值的cheapSwap函数正常情况下,当用户使用Router合约兑换代币时,首先会使用getAmountsOut函数来计算正确的代币数量amounts;然后调用safeTransferFrom将用户的兑换消耗代币转入目标pair合约;最后,通过内部调用_swap函数来执行cheapSwap函数将兑换代币转至目标地址。

挪威央行:加密资产和服务需要更好的监管:5月20日消息,挪威央行表示,加密资产和服务需要更好的监管。[2022/5/20 3:31:05]

图7Router01合约的swapExactTokensForTokens函数但是,由于cheapSwap函数缺少了K值检验,如果攻击者部署恶意代币合约,在Router合约调用safeTransferFrom函数时,回调正常的pair合约进行同种兑换,由于,回调后的兑换使用的amounts仍是未更新之前的数据,已不符合改变账本状态之后的校验,那么攻击会导致以错误的价格兑换出目标代币,以此获利。

图8合约进行k值校验的Swap函数该事件的具体攻击步骤如下:1.在准备阶段攻击者部署了AAA代币合约,并使用闪电贷借来1000WBNB,兑换65140个项目方的IF代币。2.使用其中一半的IF代币(32570个)与攻击者自己部署的AAA代币构建IF-AAA交易池。3.执行AAA-IF-BUSD路径的代币兑换,且当Router合约调用AAA代币合约的transferFrom函数时会执行攻击者的恶意代码,重入至IF-BUSD的pair合约,并将另一半IF代币正常兑换出221897个BUSD。4.回归到AAA-IF-BUSD路径的兑换,将之前计算的amounts值传入_Swap函数中执行这笔兑换,用一半的IF又兑换了2521897个BUSBD。5.归还闪电贷,完成攻击。

图9事件流程图针对此类安全问题,成都链安建议:在关键的兑换函数中必须做k值校验,不要为了节省gas和代码量就将K值校验和安全验证依赖外部验证,做到自身功能完善。Part.3

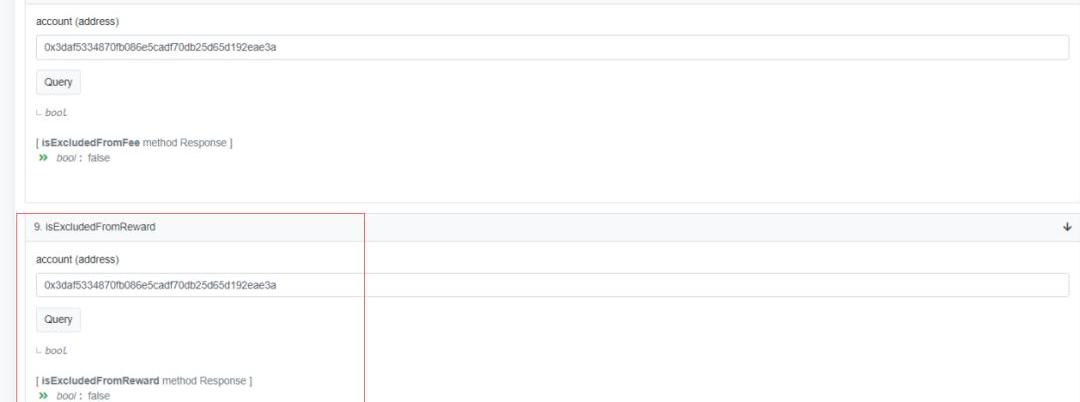

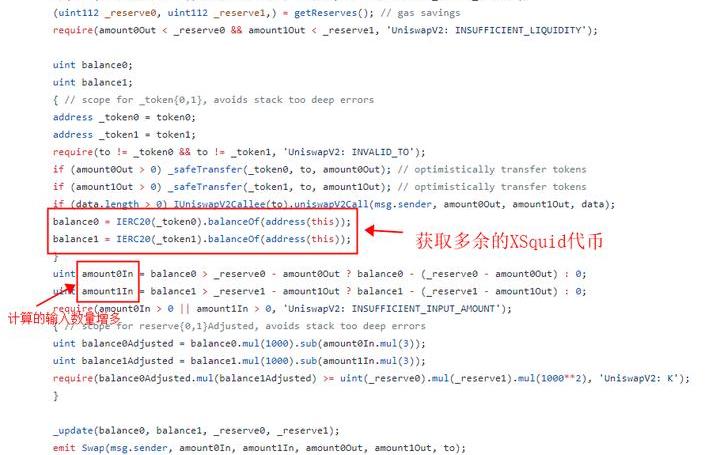

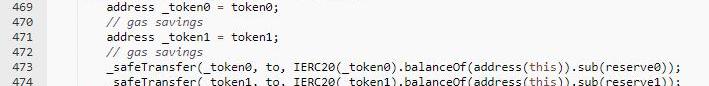

-DecentralizedExchange通缩代币未设置pair为分红例外通缩代币在交易时会产生额外的分红与手续费。如果交易合约中包含了此类代币,且没有进行特殊处理,那么,就可能导致交易对合约记录的代币储量与实际的代币可用余额不一致。以XSquid事件为例,XSquid是一种通缩代币,未将其与WHT代币组成的pair合约地址添加奖励例外列表,造成了pair合约除了正常代币兑换和流动性存储外,还存有多余的XSquid分红奖励代币。因此,攻击者就可以调用Swap函数将pair合约多余的XSquid代币转换为WHT提取,或者通过skim函数将多余的XSquid代币直接提取。

图10XSquid交易对合约未添加奖励例外

图11Swap函数可以兑换多余的WHT代币

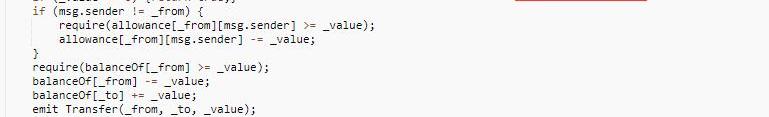

图12skim函数可以提取大于reserve的部分针对此类安全问题,成都链安建议:DEX在添加通缩分红型代币时多注意手续费以及分红的处理情况。在创建通缩分红型代币交易对时,可以添加奖励例外来避免此类代币的分红问题。此外,以下两类不属于DEX本身的安全问题,但是被项目方借助了DEX的特性实施,所以将其写在文章末尾。PART.1交易池这类问题主要是指项目方在自己发行的代币里留有后门,创建与主流代币的交易池,诱使投资者使用手里存在价值的代币买入项目方代币,并且不断拉盘对投资者进行投资。以下面的TRTC项目方为例,项目方创建了ETH-TRTC的交易池。但是在TRTC的代币合约对transferFrom函数做了相关限制,要求代币的转出方为owner(管理员)或者为Uniswap。因此对于投资者,仅可以通过Uniswap买入TRTC代币,而不能卖出TRTC代币。最后由项目方把投资者投入的ETH提走跑路,给投资者带来了巨大的损失。

图13TRTC合约的transfer函数

图14TRTC合约的ensure修饰

图15TRTC合约的transferFrom函数PART.2项目方RugPullRugPull是指项目方卷走投资者资金跑路的行为,目前已成为DeFi生态系统的最大局类型,项目方刻意制造代币价格暴涨的假象、许诺为提供流动性的投资者提供高回报等方式来大量聚集资金,一旦时机成熟就移除池子里的流动性或将代币卷走。这样的例子在DeFi屡见不鲜,AnubisDAO、MeerkatFinance、TurtleDEX、Squidtoken鱿鱼币等都是在卷款跑路之后,注销网站和社交媒体销声匿迹,导致投资者承担了巨大的损失。写在最后

成都链安建议项目方使用锁仓和多重签名来控制代币流动性,避免出现砸盘跑路的情况。投资者不要被天上掉馅饼的事情冲昏头脑,防范虚假宣传。

标签:SWAPETH比特币DEXEliteSwap ProtocolsEthanol小比特币Wedex Token V2

「我钱包里的ETH都没了!」今日,DeFinance创始人Arthur在社交媒体上表示其遭受鱼叉式网络钓鱼攻击.

1900/1/1 0:00:00在这篇文章中,作者将深入探讨代币的供应问题:代币的数量以及代币数量变化的各种方式会如何影响项目的健康发展?乍一看,这似乎是一个微不足道的因素.

1900/1/1 0:00:00哟!对互联网有用的人是什么样子的?我差点决定不写这篇文章,虽然没有每天不停地发推特,但我很快就觉得无聊了,所以在我休息期间,我开始在这里留下我的想法.

1900/1/1 0:00:00区块链上的身份、交易等信息往往是以一串数字的形式呈现的,通过追踪某人的钱包地址就能够知道他的链上行为,这是加密世界独有的开放与透明.

1900/1/1 0:00:00摘要:Polygon是一家区块链互联网公司,专注于通过零知识技术组合扩展以太坊。该公司正在积极开发七种扩展解决方案,从各种ZKRollup到侧链,再到软件开发工具包(SDK)等工程基础设施.

1900/1/1 0:00:00本文来自OffchainLabs今天我们将公布一个新的网络产品路线-AnyTrustchains,这是一种具有强大安全保障且具有极低交易费用优点的arbitrum模式.

1900/1/1 0:00:00