春困秋乏夏打盹,睡不醒的冬三月。自打重新设置了工作日闹钟,小伙伴们的心情想必都像自家猪丢了一样。2月18日,A股市场迎来牛年首个交易日。紧接着,“基金”猝不及防登上热搜。说好的开门红呢?就这?

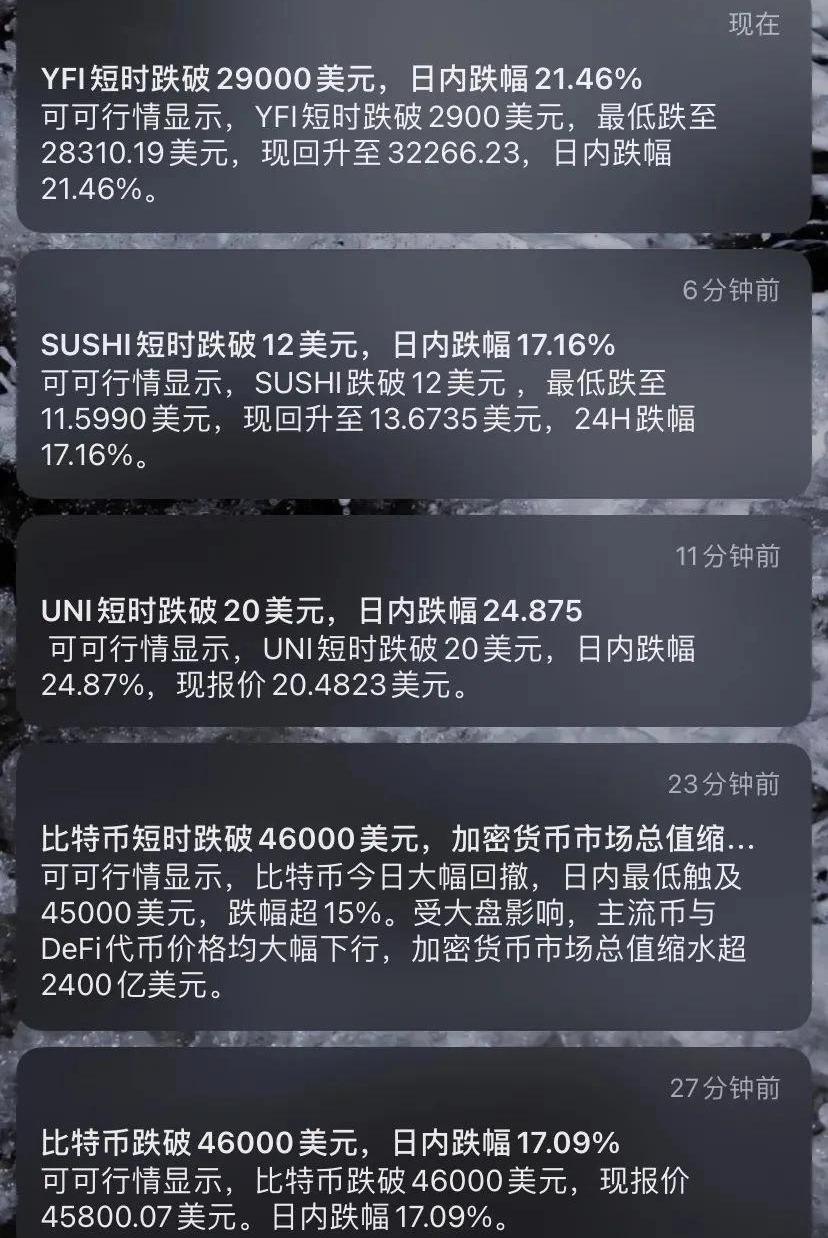

然而近日,手机推送立即再次带来一记猛击。“比特币大跌”登上新浪微博热搜第4名。

ABCDE Capital发布开源并行Sequencer验证项目paraSequencer:4月8日,据官方消息,ABCDE Capital 发布开源并行 Sequencer 验证项目 paraSequencer,旨在通过并行处理的方式提高基于 Geth 的 Layer2、ZKRollup、ZKevm 项目 Sequencer 性能。据悉,在目前的 POC 版本中,paraSequencer 可比单线程串行 Sequencer 性能提高 300%-800%。[2023/4/8 13:51:45]

K线震荡,万点回调。

正摩拳擦掌的币圈投资人们当场傻眼。

CertiK:攻击者于一个地址铸造了1.5亿个SHELL代币:金色财经报道,据CertiK安全团队监测,北京时间2022年6月11日12:30 ,SHELL代币价格下跌超过56%。攻击者于一个地址铸造了1.5亿个代币,随后将其转移并在12次交易中将其售出。目前约有价值18万美元的代币已被提取,其余资金仍在以下地址:0x5ba8c3f55edc13c641d8612cd37ca89dc4e2cfb2[2022/6/13 4:21:38]

本以为有马斯克、比尔·盖茨强势带货在前,行情一片大好,却不想现实总让人猝不及防。新的一年,如何判定一个项目究竟是你咸鱼翻身的大财神,还是设好陷阱的巨坑?造成行情震荡的原因多重且复杂,这样的震荡尚且在“韭菜们”的接受范围之内。而那些由安全攻击事件导致的一跌到底行情,才使得大部分“韭菜们”作为受害者的同时,真正失去了重启的希望。

软件巨头Salesforce前COO等人加入Cere Network董事会:软件巨头Salesforce前首席运营官(COO)Rajani Ramanathan和Lime现任董事长Brad Bao加入区块链客户关系管理初创公司Cere Network董事会。Cere Network首席执行官Fred Jin表示,Cere将专注于能够真正受益于区块链技术的消费者企业用例,在未来, IBM与Cere之间的合作伙伴关系将成为可能。(CoinDesk)[2021/1/20 16:37:45]

在区块链上链项目井喷的2020年,除却黑客的“辛勤耕耘”外,巨坑也离不开项目方欺诈的“倾情奉献”。项目方欺诈——简而言之就是项目方设计一个项目,而这个项目其中已被设置有利于项目方的漏洞,一旦吸引到韭菜们,项目方就将开启一顿疯狂乱割。CertiK安全技术团队将为你带来并分析避免项目方欺诈的10条硬核准则。

Certik Foundation宣布推出HARD、KAVA和CAKE的Shield池:Certik Foundation宣布推出HARD、KAVA和CAKE的Shield池。Certik Shield池已上线,并为KAVA和PancakeSwap社区提供保护。使用CTK购买shield并未被盗或丢失资产提供保护。[2020/11/26 22:11:25]

CertiK将详细分析以上十条硬核准则,助你鉴别潜在的项目方欺诈项目,极大减少遭受项目方欺诈的几率。首先,我们可以先回顾一下过往的此类型事件。发生在近期,且数额最大的典型事件非Compounder.Finance莫属。Compounder攻击事件回顾

北京时间12月1日下午3点,CertiK安全技术团队通过Skynet发现Compounder.Finance项目位于0x0b283b107f70d23250f882fbfe7216c38abbd7ca地址处智能合约发生数笔大量代币的交易。经过技术人员研究,发现这些交易是Compounder.Finance项目拥有者内部操作,将大量数额代币转移到自己的账户中。经过统计,最终共损失价值约8000万人民币的代币。详情链接:https://www.jinse.com/news/blockchain/931157.html

DeFi协议Balancer将在NEAR可用:基于以太坊的去中心化金融(DeFi)协议Balancer将在NEAR可用。据悉,NEAR是以太坊的竞争对手,上周刚刚完全开放了其主网。该智能合约平台的团队承诺,与以太坊相比,将减少延迟和费用。Balancer Labs增长负责人Jeremy Musighi表示,除了专注于NEAR的工作之外,该团队还将继续专注于基于以太坊的开发。(The Block)[2020/10/27]

在当前DeFi市场火热的背景下,潜藏着各式各样的安全漏洞以及隐患,其中项目方欺诈可以算是技术含量最低,门槛最低的一类攻击方式。学习如何防范项目方欺诈攻击的方法并不需要像了解其他那些复杂的基于数学模型的攻击方法那般耗费心力。DarkMatter项目分析

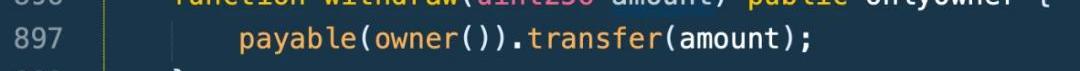

首先,根据项目发布者的历史交易记录来判断项目发布者是否有恶意欺诈历史,是判断新发布项目是否存在欺诈风险的重要依据。下面以DarkMatter$DARKM项目为例,详细分析——如何查看项目发布者是否有恶意欺诈历史。DarkMatter项目是一个基于ERC20的发币项目,代码中项目方拥有绝对权限,可以任意将任意数目的代币发送到项目方拥有的地址中。因此是一个非常明显的项目方欺诈项目。

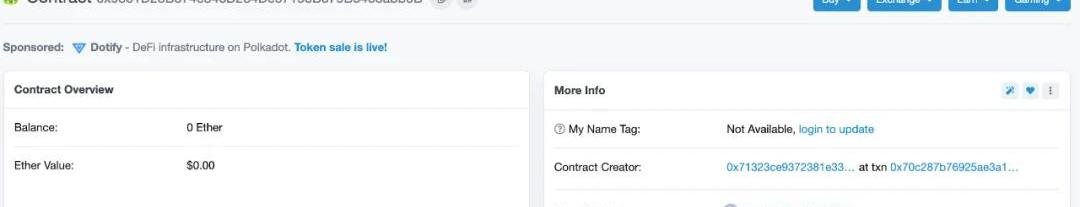

项目方可以将任意数目代币发送到任意地址中查看项目发布者是否有恶意欺诈历史需要根据区块链上历史进行查询。区块链的优势之一是任意交易历史都是公开、可溯源的。利用此特点,首先可以依靠DarkMatter项目的区块链地址,查询项目的发布者地址。本文以Etherscan工具进行介绍,查询结果如下图中右下角所示,0x71323c开头的地址即为DarkMatter项目发布者地址。

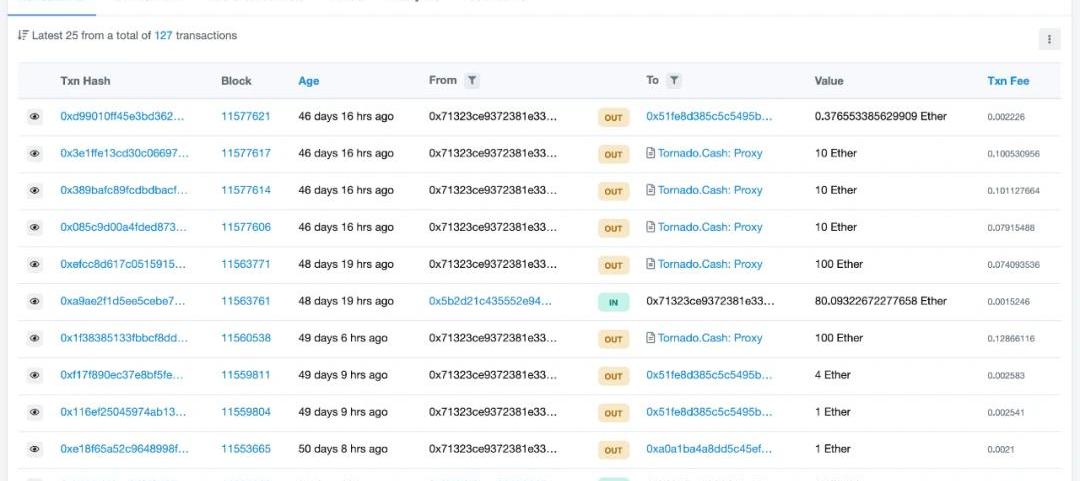

第二步,对已知项目发布者地址进行查询。目标是查询该地址发布的所有交易历史记录的哈希值。通过查询,DarkMatter项目发布者地址所有交易历史记录如下图所示:

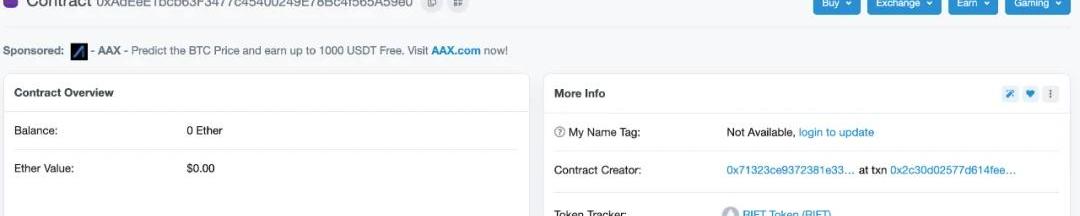

区块链用户的交易历史记录中包括所有的从该账户地址发起与被该账户接收的交易。每一条交易都有不同的目的和逻辑。为了查询项目发布者是否有恶意欺诈历史,需要从该账户所有的交易历史记录中查询是否存在创建以恶意欺诈为目标的智能合约的交易。通过查询可以发现该项目方除DarkMatter项目智能合约之外,还创建了另外两个智能合约,它们的地址为:1.0x852B1106ce359ED128451dC753EA4c3289eefadD2.0xAdEeE1bcb63F3477c45400249E78Bc4f565A59e0根据准则第一条,项目发布者是否有恶意欺诈历史,这两个智能合约也存在极大的欺诈风险。经过对这两个智能合约的源代码验证情况以及源代码进行分析,第2个地址0xAdEeE1bcb63F3477c45400249E78Bc4f565A59e0是名为Rift项目的智能合约地址,并且该项目源代码中存在与DarkMatter完全一致的安全漏洞。

以上是查询项目发布者是否有恶意欺诈历史的步骤。总结

项目发布者是否有恶意欺诈历史的查验过程相对容易理解,难点在于——查询所有的交易记录中创建智能合约的交易,以及后续确认这些智能合约中是否真正存在漏洞。

标签:CERNCEARKDARKcere币总量Cabinz FinancePolymarketDark Horse Derivatives

概述区块链工程技术人员国标颁布,对于一项技术的普及,建立标准是非常有必要的,但是另一方面,区块链技术是一个更新迭代速度很快,并且前沿技术还在朝不同方向探索,因此,市场需求端.

1900/1/1 0:00:00无论是传统金融,还是数字金融,在没有监管和监督前提下,不可能寄希望于这些发行方行善不作恶。另一方面,监管也应该加大力度确保稳定币发行方透明度,保证稳定币抵押物真实存在.

1900/1/1 0:00:00编者按:本文来自链闻ChainNews,撰文:LeftOfCenter,星球日报经授权发布。NFT作为一种非同质化代币,每一枚都是不可替代的和独一无二的,这种独特属性天然适合应用于具有独特价值的.

1900/1/1 0:00:00北京时间3月5日下午,币安智能链用户反馈,DeFi项目MeerkatFinance遭遇攻击,损失高达3150万美元,其中包含价值1400万美元的BUSD和价值1760万美元的BNB.

1900/1/1 0:00:00编者按:本文来自Cointelegraph中文,Odaily星球日报经授权转载。美联储主席杰罗姆·鲍威尔表示,2021年美联储可能会就数字美元与公众和立法者进行讨论.

1900/1/1 0:00:00编者按:本文来自加密谷Live,作者:TimDenning,翻译:Jeremy,Odaily星球日报经授权转载。 以太坊是很酷的。但问题是它非常复杂。我在2016年参与了以太坊.

1900/1/1 0:00:00