事件

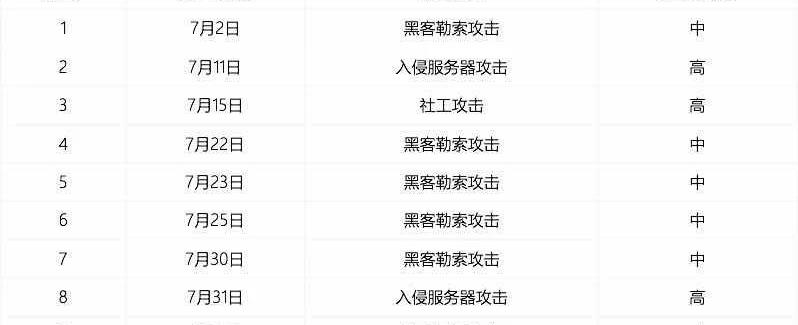

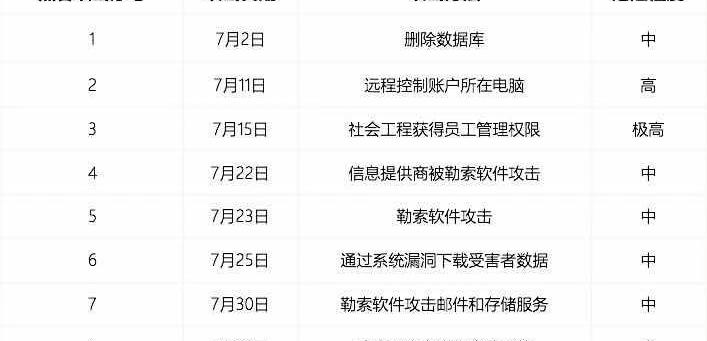

黑客勒索及其他攻击传统的勒索软件攻击以及通过系统漏洞远程控制受害者系统的攻击,是7月至今发生的黑客勒索攻击事件中的主要攻击方式。此类攻击行为,攻击者不需要了解熟悉区块链的知识和技术细节就可以完成攻击,尤其是twitter攻击,其攻击者是三名青少年,其中最大年龄仅有22岁,这起事件在7月以来的安全事件中较典型的一例,产生的影响范围极广。①7月2日,MongoDB遭受到攻击,约22900个数据库被清空,攻击者要求以BTC作为赎金赎回被清空数据库的备份。②7月11日,Cashaa交易所发生交易异常,攻击者通过控制受害者电脑,操作受害者在Blockchain.info上的比特币钱包,向攻击者账户转移约合9800美元的BTC。③7月15日,twitter遭受社会工程攻击,员工管理账号被盗,造成多个组织和个人的推特上发布欺诈信息,诱使受害者向攻击者比特币账户转账。④7月22日,约克大学信息被盗取,攻击者要求约合114万美金的BTC作为赎金。⑤7月23日,英国足球联盟信息被盗取,攻击者要求BTC作为赎金。⑥7月25日,西班牙铁路基础建设管理局约800gb信息被盗,攻击者要求BTC作为赎金。⑦7月30日,佳能遭受到黑客攻击,约10tb照片和其他类型数据被盗,用户要求以数字货币作为赎金。⑧7月31日,数字货币交易所2gether遭受到黑客攻击,约139万美金的BTC被盗。代码漏洞攻击对于代码漏洞攻击相关事件,攻击者则必须要理解区块链51%攻击并且能够找到可以利用的条件来完成攻击,并且需要对智能合约的技术有深刻的了解,找到其中的逻辑漏洞并加以利用。⑨8月4日,DeFi项目Opyn被攻击者通过代码漏洞,获得数目等于存入数目两倍的代币,最终造成了约37万美金的损失。攻击类型及危险

CertiK:QuestN_com的服务器上存在钓鱼链接:金色财经报道,据CertiK监测,@QuestN_com的服务器上发布了一个钓鱼链接。在团队确认他们重新获得服务器控制权之前,请不要点击该链接。[2023/5/31 11:48:59]

攻击事件类型及危险程序:

勒索及其他攻击——攻击的方法和媒介如下:

Balancer提议\"许可套利\"以拯救Inverse Finance被冻结的加密货币:金色财经报道,DeFi协议骨干正在协调,以拯救在2023年最大黑客攻击中被冻结的约30万美元的加密货币。该加密货币的所有者Inverse Finance担心,一旦6月8日解冻,套利者正准备攫取这些加密货币。

根据Balancer管理部门的一个论坛帖子,周二概述的一个计划将看到自动做市商Balancer对其 \"bb-e-USD \"池执行 \"许可套利\",\"在其他人能够得到它之前\"。3月中旬,当借贷平台Euler Finance向黑客损失2亿美元时,Balancer紧急冻结了这个资金池(后来黑客归还了资金)。

目前正在讨论中,该计划需要得到Balancer社区成员的批准,因为DeFi协议将不得不修改其机制。组织者计划在套利完成后对回收的代币的分配进行第二次投票。[2023/5/17 15:07:26]

Messari:2022年Balancer锁仓量下降57%:1月10日消息,加密分析公司Messari发布《2022四季度Balancer状态报告》。数据显示,四季度Balancer在以太坊上的锁仓量下降了10%,但是在Polygon、Arbitrum和Optimism上的锁仓量却分别增加了42%、71%和20%,这些Layer 2上的锁仓量增长大部分归功于来自Lido和Rocket Pool的外部激励,这两个DeFi协议在Arbitrum和Optimism链上Balancer流动性池锁仓量中占比达到约50%。

纵观整个2022 年,Balancer总锁仓量下降了57%,但表现仍好于整体加密货币市场和其他DeFi协议,其跌幅小于竞争对手Uniswap(-61%)、Sushiswap(-90%)和Curve(-84%)。[2023/1/10 11:04:11]

代码漏洞攻击:——攻击的方法和媒介如下:

Certik复盘Yearn闪电贷攻击:黑客完成5次DAI与USDT从3crv中存取操作后偿还闪电贷:Certik发布文章,复盘Yearn闪电贷攻击。黑客操作的具体操作如下:

1.利用闪电贷筹措攻击所需初始资金。

2.利用 Yearn.Finance 合约中漏洞,反复将 DAI 与 USDT 从 3crv 中存入和取出操作,目的是获得更多的3Crv代币。这些代币在随后的3笔转换代币交易中转换为了USDT与DAI稳定币。

3.完成5次重复的DAI 与 USDT 从 3crv 中存取操作后,偿还闪电贷。[2021/2/5 18:57:51]

因勒索攻击门槛低,攻击方式大同小异,因此可供分析程度有限,下文将为大家具体分析第9号代码漏洞攻击事件。代码漏洞攻击事件分析

⑨第9号事件此次事件发生于DeFi项目Opyn中,攻击产生的原因是Opyn在智能合约oToken中的exercise函数出现漏洞。攻击者在向智能合约中发送某一数量的ETH时候,智能合约仅仅检查了该ETH的数量是否与完成该次期货买卖需要的数量一致,并没有动态的检查攻击者发送的ETH数量是否在每一次交易之后,仍旧等于完成该次期货买卖所需要的数量。也就是说,攻击者可以用一笔ETH进行抵押,并再赎回两次交易,最终获得自身发送数量两倍的ETH。CertiK安全研究团队认为,Opyn没有对其更新完成后的智能合约再次进行严谨的安全审计验证就直接进行部署运行,从而造成了其智能合约中的程序代码漏洞没有被及时发现,是此次事件发生的主要原因。总结

在此,CertiK安全团队建议如下:做好区块链项目运行的硬件以及平台软件的安全漏洞筛查,在日常工作中关注培养员工对于黑客攻击常见手段的认识和防御意识。做好对区块链运营中可能出现的某方占有超过全区块链一半总算力的“支配”情况,对于特定区块链项目中的防护,可以考虑采用提高交易确认必须次数或者优化共识算法。做好对区块链项目中链代码和智能合约代码的验证审计工作,邀请多个独立的外部安全审计服务来审计代码,并在每次更新代码后进行重新审计。

标签:CERNCEANCBALADream SoccerKlear FinanceVesper FinanceTor Cabala

8月25日是SpaceRace开启日,同时也是Filecoin矿工们的战斗日,不少Filecoin团队早已进入备战状态.

1900/1/1 0:00:00编者按:本文来自风火轮社区,作者:佩佩,Odaily星球日报经授权转载。大家好,我是佩佩,今天开头先闲聊两分钟,因前天的内容中,有评论了一些社群,可能言辞上有造成一点误会,如有造成困扰的,在此特.

1900/1/1 0:00:00编者按:本文来自IMEOS,Odaily星球日报经授权转载。 这两天EOS表现得不错,市值也重回前十,真是感天动地.

1900/1/1 0:00:00编者按:本文来自蜂巢财经News,作者:凯尔,Odaily星球日报经授权转载。流动性挖矿点燃DeFi烈火,火势烧到去中心化交易所Uniswap.

1900/1/1 0:00:00\n哈喽大家好,我是小K君,今天我们要讲的内容是:“矿圈的兴起—比特大陆的崛起”。 上节课我们讲了,推开矿圈资本与商业化大门的,有两个人,他们一个是南瓜张——张楠赓,另一个是烤猫——蒋信予,虽然.

1900/1/1 0:00:00在昨天的文章中,我给大家的资产配置建议是“抓住发展趋势、守住配置底线”。如果按照这个方式投资,我们的本金至少会有60%至70%在比特币和以太坊.

1900/1/1 0:00:00