区块链一直以不可篡改、分布式、永久可查验等特点得到人们的青睐,这些特点使区块链听起来非常安全,甚至像是个万无一失的技术。但实际上,针对区块链的攻击一直都存在,且每次发生,往往会造成巨大的损失。对于区块链的开发者和使用者来说,了解这些攻击的原理是至关重要的。预防胜于治疗,切莫“头痛医头,脚痛医脚”。基于对等网络的攻击

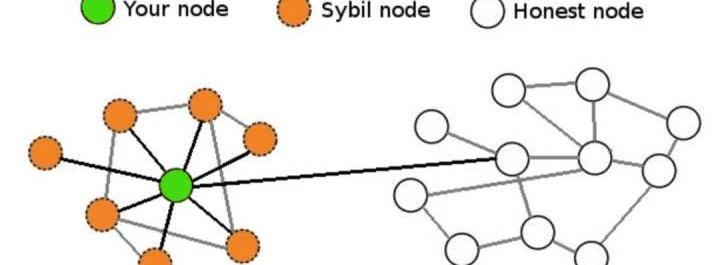

1、日蚀攻击-一个节点将选择“x”个节点作为访问区块链的基础,该节点从这“x”个节点获取区块链的数据。如果攻击者可以使得此节点选择的“x”个节点都为攻击者可控制的节点,就可以使得被攻击节点处在一个“孤立”的状态。被攻击节点将从主网中被隔离出来,完全由攻击者控制。如下图所示:

美国6月CPI同比上升3% 低于市场预期:金色财经报道,美国6月CPI同比上升3%,预估为3.1%,前值为4.0%;6月CPI环比上升0.2%,预估为0.3%,前值为0.1%。[2023/7/12 10:50:37]

图一2、女巫攻击-这里的“女巫”并不是指拥有魔法的女人,而是出自一部美国电影《Sybil》,剧中的主人公拥有16重人格,扮演着16个不同的角色。而女巫攻击就是指同一节点伪装成不同节点发起的一种攻击。攻击者通过伪造的身份,使少量节点伪装成大量节点,进而影响整个网络。攻击者可能利用女巫攻击进行双花、实现51%攻击等,并且要实施日蚀攻击,一般都会先进行女巫攻击。

Curve.Finance宣布部署在Celo上:金色财经报道,Curve.Finance宣布将使用快速、可扩展的证明部署在Celo上,此次发布是 Celo 基金会、Curve、Stake DAO和Stake Capital之间的合作。[2022/11/28 21:06:00]

图二3、异形攻击-异形攻击又称为“地址污染”。当不同公链使用兼容的握手协议时,我们称这些公链为同类链。攻击者将同类链的节点数据加入被攻击的公链节点中,当被攻击的公链节点进行通信并互换地址池时,就会污染其他正常节点的地址池,并持续污染整个公链网络,导致公链通信性能下降,最终造成节点阻塞等现象。很多借鉴以太坊开发的区块链系统,与以太坊使用了相同的通讯算法,它们都属于以太坊的同类链。基于共识和挖矿的攻击

分析:Crypto.com误转ETH至Gate系此前因出售分叉币将其列入白名单:11月13日消息,神鱼发推分析称,Crypto.com之前为了去Gate.io卖ETH的分叉币将其交易所地址添加到白名单,白名单还没绑定币种,不知道为啥后面手抖把32万枚ETH也转过去了。

据此前报道,针对“Crypto.com曾误将ETH发送至Gate.io,随后已协商退回”一事,Crypto.com首席执行官Kris Marszalek表示,“原本是要转到一个新的冷钱包地址,但被发送到一个被列入白名单的外部交易所地址。我们与Gate.io团队合作,资金随后被退回到我们的冷钱包。为了防止这种情况再次发生,我们实施了新的流程和功能。”

Gate.io创始人Han Lin澄清称,在Crypto.com误转ETH之前两日,10月19日,Gate.io和美国审计公司Armanino完成100%储备金证明。10月21日,Crypto.com误将32万枚ETH转到其Gate.io账户。10月28日Gate.io已将资金退回。[2022/11/13 12:58:29]

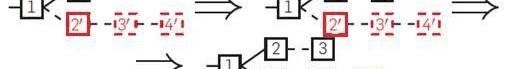

1、自私挖矿–区块链的共识机制决定着节点会认同最长链才是真实有效的。攻击者可以在当前最新区块上持续挖矿但不进行广播,从而隐藏自己挖出的区块。当攻击者节点隐藏的区块长于已在链上的公布的最长区块时再进行广播,从而成为最长链,使得原先的最长链进行回滚,从而实现双花等攻击。同时,进行自私挖矿的节点可以比其他诚实节点获得更大的利益。假设在区块1的基础上继续的挖矿,自私节点挖出“2’”和“3’”,但其并不对外广播这两个区块,并继续在“3’”的基础上继续挖矿,而当其他节点挖出了“2”时,其也对外广播“2’”,使得链上产生分叉,如此继续,当自私节点挖出较长的链并进行广播时,其可以获得“2’”到最新区块的所有挖矿奖励。如下图所示:

Nansen:巨鲸69secrets.eth或为三箭债权人Mirana的地址:7月30日消息,区块链分析公司Nansen发布报告揭露巨鲸钱包地址69secrets.eth的身份,推测其为Mirana的地址。

Mirana Corp的地址(0x738505fa491c972a196582176685fc790d2bdda5)被列入三箭资本(3AC)债权人名单,该地址属于Mirana Ventures。Mirana被清算3700多万美元的抵押品,但3AC仍欠其1300万美元。

Nansen指出,之所以将注意力转向Mirana,是因为该公司网站上列出的投资项目包括BitDAO、Windranger Labs等,而Mirana本身知名度不太高。Mirana还向新加坡法院对3AC提起法律诉讼。(The Crypto Basic)[2022/7/30 2:48:12]

图三2、挖矿木马–攻击者通过上传恶意程序到公开网络或者制作蠕虫病等方式将挖矿程序传播到他人计算机上。利用他人计算机资源和电力进行挖矿,获取挖矿利益。被攻击的计算机会消耗大量的资源,导致电脑卡顿,使用寿命减短。

图四3、51%算力攻击–51%算力攻击是区块链最著名的攻击方式之一。在一个POW共识的区块链网络中,算力即是权力。当超过50%的算力都由一人控制时,此人就可以任意的撤销和阻止交易,进而实现双花。这种攻击在大型网络中较难实现,在小型网络中发生的可能性更高。在POS共识中与之类似的有币龄累计攻击和长距离攻击。4、时间劫持攻击–一个节点是通过其他节点时间的中位值来确定时间的。如果攻击者将一个恶意的节点列表置入被攻击节点的对等节点列表中,就可以控制此节点的时间,例如通过日蚀攻击。被攻击的节点将不会接收来自正常网络的出块。由于这些交易无法提交到实际的区块链网络,攻击者便可以对此节点发起双花等攻击。基于0确认的攻击

1、芬尼攻击–如果攻击者可以隐藏一个包含自己交易的区块,就可能实现一笔双花。当一个交易所或其他机构接受0确认的交易时,攻击者可以向其进行转账,花费其隐藏区块中已经花费的资金,在新交易的区块广播前,将隐藏的区块广播。因为所隐藏的区块时间更早,所以在后面进行的花费将被回滚,从而实现双花。2、种族攻击–此类型攻击是“芬尼攻击”的分支,攻击者将同时进行两笔交易,花费同一笔资金,一笔转给支持0确认的商家进行提现;一笔转账给自己,并给予更高的gas。节点会优先处理gas更高的交易,所以后一笔交易将不会被执行。通常攻击者会连入与被攻击商家较近的节点进行操作,使得商家优先收到最终不被执行的交易。写在最后

区块链中的漏洞导致的代价可能非常之高,尤其是公链,任何人都可以匿名的连入公链。而区块链的不可更改性又使得攻击发生后更难以挽回损失,虽然可以通过硬分叉和软分叉进行修复,但显然这不是一个好的方法。因此在实际上线前做好安全审计和是尤为重要的。

编者按:本文来自巴比特资讯,作者:GregThomson,译者:夕雨,星球日报经授权发布。要点:以太坊的活跃地址数量正在以比比特币的速度更快的速度增长。这大部分归功于DeFidapp.

1900/1/1 0:00:00编者按:本文来自区块记,星球日报经授权发布。每年都会有一些你永远不会忘记的日子。有时是一些令人兴奋的事件,有时是一些让人害怕的事情,有时是因为噪音和行为凝聚成一种认识:有些事要变天了.

1900/1/1 0:00:00编者按:本文来自威廉闲谈,作者:陳威廉,Odaily星球日报经授权转载。其实今天文章最初的灵感是昨天的文章,因为我最近不是又“踏空严重”了嘛,于是我就又写了一篇文章,就是昨天那篇,标题和2019.

1900/1/1 0:00:00比特币挖矿科普专辑到这里就要收尾了,经过前两篇文章铺垫,相信读者朋友已经对比特币交易和区块产生的过程有一定的认识.

1900/1/1 0:00:00波动率风险的溢价,简称VRP,是隐含波动率与标的波动率之差,即VRP=IV-RV。就像是现货和期货之间存在基差一样,期权市场VRP为正会给卖方带来期望的正收益.

1900/1/1 0:00:00从过去一周数据来看,链上数据从交易额上小幅下降,但是其它活跃性数据大都小幅反弹,而币安和火币两大交易所的链上交易额则都明显增长,且整体流入增长更大,火币净流入率先转正.

1900/1/1 0:00:00