前言

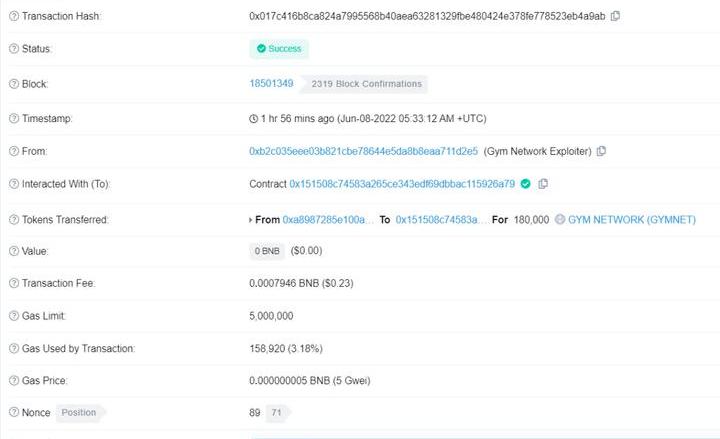

北京时间2022年6月8日,知道创宇区块链安全实验室自动数据监测工具监测到BSC链上NFT项目GYMNetwork因"PublicdepositFromOtherContract"权限控制问题被攻击,损失包括7475枚BNB,共计约216W美元,目前已将兑通过DEX换70W美元的ETH通过Celer跨链到以太坊,2000枚BNB利用BSC-Tornado进行混币,余下3000枚BNB在攻击者地址。

知道创宇区块链安全实验室第一时间跟踪本次事件并分析。

基础信息

被攻击合约:0x0288fba0bf19072d30490a0f3c81cd9b0634258a

Clearpool已完成其机构借贷平台Clearpool Prime的开发:4月4日消息,据官方博客,去中心化借贷协议Clearpool宣布已完成其机构借贷平台Clearpool Prime的开发,测试网版本已向用户开放。此外,Securitize iD已被选为Clearpool Prime的官方KYB提供商,客户入职流程已经开始,预计未来几周将提供第一笔贷款。

此前2月7日消息,Clearpool发布2023年路线图目标,计划在今年第一季度推出非托管机构借贷平台Clearpool Prime。2月13日消息,Clearpool选择在Polygon网络上部署其机构借贷平台Clearpool Prime。[2023/4/4 13:43:45]

攻击者地址:0xB2C035eee03b821cBe78644E5dA8B8eaA711D2e5

Casper Labs扩大与Google Cloud的合作关系,允许开发者在Casper上构建和扩展应用:金色财经报道,Casper Labs 宣布扩大与 Google Cloud 的合作关系,包括将其部分基础设施和企业应用程序迁移到 Google Cloud,并为 Casper Association 捐赠接收者提供访问 Google Cloud 技术的机会,帮助其在 Casper 协议上构建和扩展区块链项目和解决方案。

Google Cloud 将为 Casper Labs 的团队提供所需的基础架构,以部署和管理能够从私有和混合角度满足客户需求的区块链解决方案[2023/3/1 12:35:10]

攻击合约:0xcD337b920678cF35143322Ab31ab8977C3463a45、0x68b5f1635522ec0e3402b7e2446e985958777c22

粉丝代币平台Socios代币持有者可竞拍获得意大利超级杯“比赛得分球”:1月17日消息,粉丝代币平台Socios宣布,通过Socios购买粉丝代币的球迷将有机会在本周三AC米兰和国际米兰之间举行的意大利超级杯比赛中,赢得一个“比赛得分球”。

据悉,用户必须同时拥有足够数量的任何一支球队的粉丝代币和Socios代币,如果符合条件,粉丝们将参加拍卖。该“比赛得分球”将装有芯片,充当“真实性证书”,无论谁赢得球,都将使用芯片验证其所有权。[2023/1/17 11:15:42]

tx:0xfffd3aca0f53715f4c76c4ff1417ec8e8d00928fe0dbc20c89d875a893c29d89

GymSinglePool代理合约:0xa8987285e100a8b557f06a7889f79e0064b359f2

欧洲央行:CBDC是保证当前货币体系平稳延续的“唯一解决方案”:金色财经报道,欧洲中央银行(ECB)表示,以中央银行数字货币(CBDC)的形式引入数字现金似乎是保证当前货币体系“平稳延续”的“唯一解决方案”。 这一看法来自欧洲央行的工作论文系列,该系列于8月发布,讨论了与CBDC相关的货币政策和金融稳定性。

该论文的结论是,随着实物货币失去其经济“适用性”以及加密货币和科技巨头继续向金融体系进军,引入CBDCs是“保证当前货币体系平稳延续的唯一解决方案”。论文还指出,没有任何监管替代方案有望消除两层货币体系的威胁。由于现金只以实物形式存在,从结构上看,它不“适合”数字时代。(Cointelegraph)[2022/8/18 12:33:15]

漏洞分析

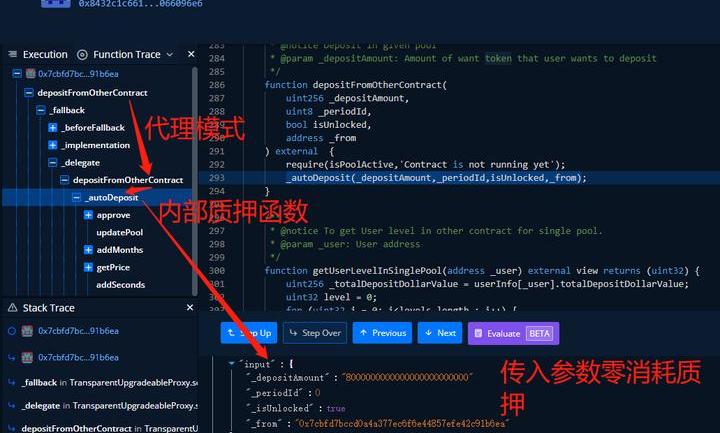

项目方在GymSinglePool合约中实现过程中对于0x0288fba0bf19072d30490a0f3c81cd9b0634258a#depositFromOtherContract函数缺少了权限控制,导致攻击者能够通过该函数调用内部_autoDeposit函数实现零消耗质押:

圆明园首发“创世徽章”“并蒂圆明”两款数字藏品:金色财经报道,圆明园在“星原数艺”平台首发“创世徽章”“并蒂圆明”两款官方数字藏品。“创世徽章”灵感来自宫廷令牌,其中正面为星河照耀的圆明园大水法,圆明之上,以新月合叶翻盖为冠冕,月牙翻开为壮美群山,合为凤凰翎羽。“并蒂圆明”的设计灵感源自圆明园盛开的并蒂莲,并蒂莲一茎两花,象征同心、同根、同福、同生。在七夕节推出,有着格外吉祥美好的寓意。(北京日报)[2022/8/5 12:05:15]

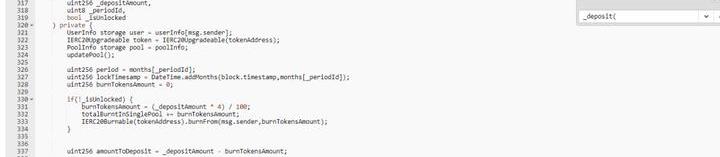

对于应该开放给用户的质押内部函数是_deposit函数,该函数实现了对于token的审批传入,如下图所示:

对应的_autoDeposit函数则实现了"特权"质押,即不需要转入Token进行质押。同时该函数直接暴露给了用户,函数对比如下:

攻击流程

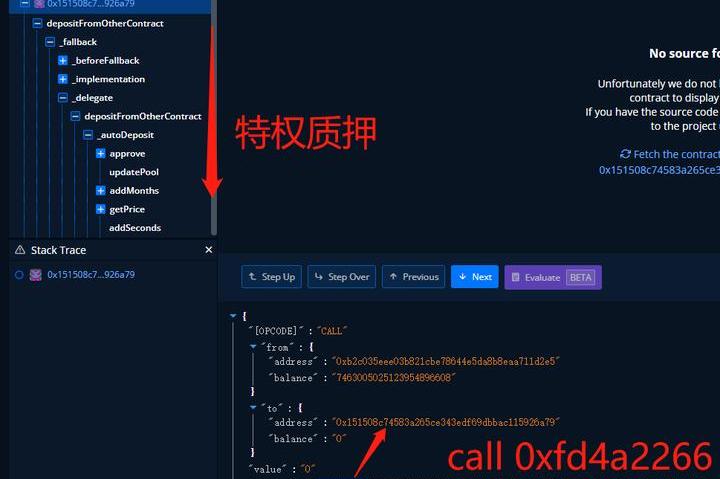

攻击者为了防止链上MEV和抢跑机器人,将合约进行了分步部署执行,同时部署/调用了多次以完成对GymNetwork合约(0x3a0d9d7764FAE860A659eb96A500F1323b411e68)中的GYMNETToken完全抽离,以其中一笔部署调用为例:

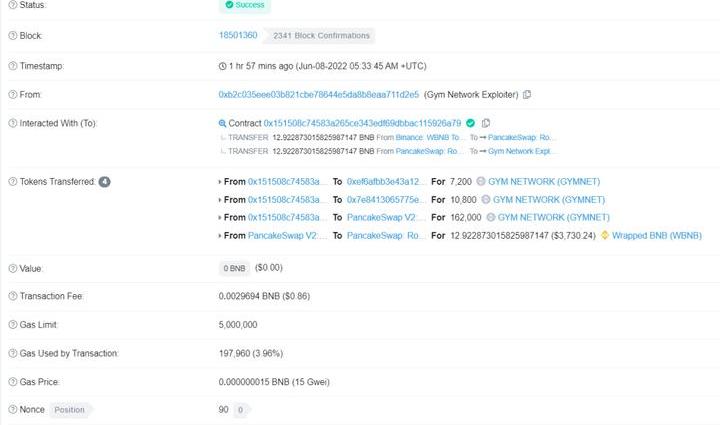

1.部署合约后调用depositFromOtherContract实"特权"质押,对应0xfd4a2266方法:

内部调用细节如下:

2.调用0x30649e15实现对上一步特权质押的Token回撤:

3.利用0x1d111d13函数售出获取到的的GYM-Token:

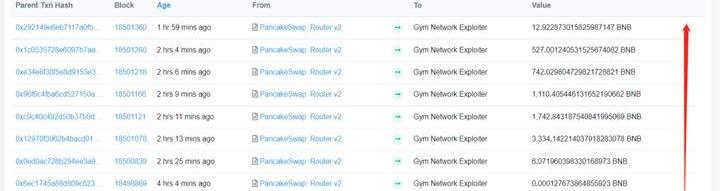

重复多次"特权"质押--回撤--售出步骤,攻击者最终获取到7475枚BNB:

为了抑制抢跑,攻击者将添加质押和回撤进行了步骤分离,两个步骤均为核心操作,同时刻意提高添加部分步骤的GasPrice为15/20gwei,可见攻击者是有意为之。

溯源处置

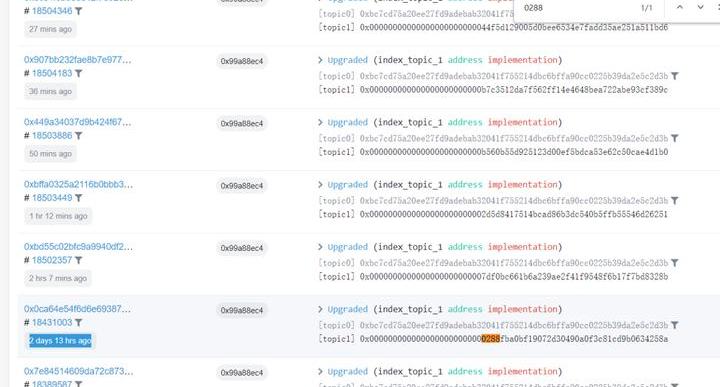

本次攻击原因是项目方实现的特权函数权限控制不当,在攻击发现的1小时后项目方将GymSinglePool代理合约的逻辑合约进行了多次修改,为其添加了权限控制:

并在20分钟后对逻辑合约添加了紧急账户处置函数:

而对于项目方Deployer地址分析,其部署的多个GymSinglePool合约根据追踪仅在两天前部署的GymSinglePool合约中存在漏洞,4天前的合约则不存在此函数:

同时代理合约对应的逻辑合约被升级为漏洞合约的事件发生在在2days13hrsago:

攻击者的资金准备(FromTornado)则在约6小时以前,攻击者的身份也值得令人深思。

总结

虽然只是一处小的控制缺陷,却导致了数百万美元的损失。项目方的处置虽较为及时,漏洞导致的损失却难以挽回。该类型漏洞在审计过程中很容易被发现并将归纳到逻辑缺陷/不安全的外部调用,各项目方在开发和审计流程上切莫大意。

据最新消息,OKX联合波场TRON将于2022年9月2日11:00(HKT)正式上线TRX和BTT赚币特别活动,年化收益率最高可达65.35%,用户可以一键质押,享受多重高息福利.

1900/1/1 0:00:00万众瞩目的以太坊合并,终于进入最后的倒计时了。截止到8月25日15时,欧科云链“以太坊合并倒计时”页面显示,以太坊预计将于21天5时30分左右完成合并.

1900/1/1 0:00:00克隆银行官网早已不是什么新鲜事,而如今不法之徒已将克隆网站的魔爪伸向了Web3.0领域。恶意代码注入克隆网站北京时间2022年8月10日凌晨4点20左右,CurveFinance(curve.f.

1900/1/1 0:00:00Chainalysis发布的数据显示,单单2022年跨链桥掠夺事件所带来的损失就多达20亿美元。跨链桥安全问题层出不穷,每一次的攻击事件,都引发了行业的关注.

1900/1/1 0:00:00“波卡知识图谱”是我们针对波卡从零到一的入门级文章,我们尝试从波卡最基础的部分讲起,为大家提供全方位了解波卡的内容,当然这是一项巨大的工程,也充满了挑战.

1900/1/1 0:00:00据官方消息,来自HuobiIncubator的投资负责人ZheLi加入2022波场黑客松大赛第二季评审团。HuobiIncubator旨在助力下一代区块链企业家和技术团队高速发展.

1900/1/1 0:00:00