北京时间2022年4月17日,CertiK审计团队监测到Beanstalk协议被恶意利用,导致24,830ETH和36,398,226BEAN遭受损失。攻击者创建了一个恶意提案,通过闪电贷获得了足够多的投票,并执行了该提案,从而从协议中窃取了资产。目前,攻击者已将所有的ETH转移到了TornadoCash。

攻击步骤

攻击前黑客的准备行动:

攻击者将一些BEAN代币存入Beanstalk,用以创建恶意提案"InitBip18"。该提案一旦生效,将把协议中的资产转移给攻击者。

ParaSpace已支持Moonbeam,为Moonbeam代币提供无缝借贷体验:NFT借贷协议ParaSpace宣布现已支持波卡生态智能合约平台Moonbeam,为Moonbeam代币提供无缝借贷体验,包括:GLMR/WGLMR、xcDOT、xcUSDT、USDC.wh、WETH.wh、WBTC.wh。[2023/8/7 21:28:25]

正式发起攻击流程:

①攻击者闪电贷了3.5亿Dai、5亿USDC、1.5亿USDT、3200万Bean和1160万LUSD。

②闪电贷的资产被转换为795,425,740BEAN3Crv-f和58,924,887BEANLUSD-f。

Moonbeam赢得新的波卡平行链插槽租赁,出块将延续至2025年6月:6月8日消息,Moonbeam 基金会宣布已为 Moonbeam 竞标并赢得了 2023 年 7 月 31 日至 2025 年 6 月 5 日租赁期的第 44 届 Polkadot 平行链拍卖,Moonbeam 的出块能力将延长至 2025 年 6 月。Moonbeam 基金会称为该新租用的插槽自筹资金, Moonbeam 众筹提供的资金将继续保持锁定状态,直到原始租期于 2023 年 10 月结束。[2023/6/9 21:25:00]

③攻击者将步骤中获得的所有资产存入Diamond合约,并投票给恶意的BIP18提案。

Etherscan.io推出ETH 2.0信标链浏览器BeaconScan:以太坊区块链浏览器Etherscan.io日前宣布推出ETH 2.0信标链(Beacon Chain)浏览器BeaconScan,该浏览器拥有邮件提醒、仪表盘分享、多设备登陆等多个功能。

Etherscan.io表示,BeaconScan不仅仅是一个区块链浏览器,还是ETH 2.0的第一个独立监测服务。预计随着0阶段的接近,该浏览器会添加更多新的功能。[2020/7/11]

④函数emergencyCommit()被立即调用以执行恶意的BIP18提案。

⑤在步骤3和4之后,攻击者能够窃取合约中的36,084,584BEAN,0.54UNIV2(BEAN-WETH),874,663,982BEAN3Crv及60,562,844BEANLUSD-f。

动态 | 赵长鹏和Ethan Beard会面 市场推测瑞波与币安有合作:今天TechCrunch 创始人Michael Arrington发布了一张其与币安CEO赵长鹏和瑞波高级副总裁Ethan Beard三人会面的照片,市场猜测币安在XRP方面有大举动。瑞波的粉丝推测这可能是币安将把XRP作为法币兑加密货币新选择添加到一个新的交易平台,或者采用xRapid,又或者将XRP作为基础对添加到交易平台的一个标志。[2018/8/17]

⑥攻击者利用在步骤5中窃取的资产来偿还闪电贷,并获得了其余的24,830WETH和36,398,226BEAN作为利润。

漏洞分析

该漏洞的根本原因:

Silo系统中用于投票的BEAN3Crv-f和BEANLUSD-f可以通过闪电贷获得。然而,由于Beanstalk协议中缺乏反闪电贷机制,攻击者可以借用该协议所支持的众多代币从而为恶意提案投票。

攻击者如何绕过验证:

为了通过"emergencyCommit()"执行提案,攻击者需要绕过以下验证。

验证一:确保BIP被提出后,有24小时的窗口期。

验证二:确保对某一特定BIP的投票比例不低于阈值,即?。

由于BIP18提案是在一天前创建,因此验证一可被绕过;通过闪电贷,BIP18提案获得了78%以上的投票,超过了67%,因此绕过了验证二。

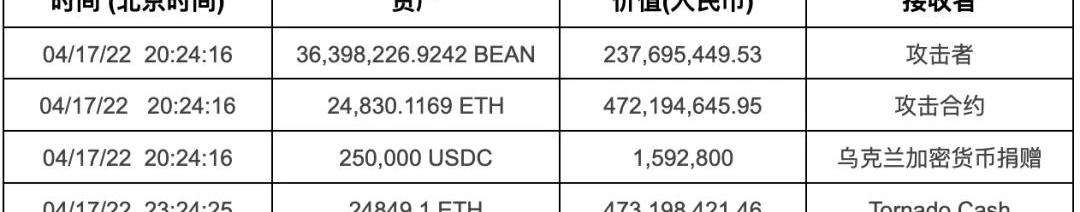

资产去向

其他细节

漏洞交易

BIP18提案:https://etherscan.io/tx/0x68cdec0ac76454c3b0f7af0b8a3895db00adf6daaf3b50a99716858c4fa54c6f

执行BIP18:https://etherscan.io/tx/0xcd314668aaa9bbfebaf1a0bd2b6553d01dd58899c508d4729fa7311dc5d33ad7

合约地址

受害者合约:https://etherscan.io/address/0xc1e088fc1323b20bcbee9bd1b9fc9546db5624c5#code

攻击者合约:https://etherscan.io/address/0x1c5dcdd006ea78a7e4783f9e6021c32935a10fb4

恶意提案:https://etherscan.io/address/0xe5ecf73603d98a0128f05ed30506ac7a663dbb69

攻击者初始资金活动:https://arbiscan.io/address/0x71a715ff99a27cc19a6982ae5ab0f5b070edfd35

https://debank.com/profile/0x1c5dcdd006ea78a7e4783f9e6021c32935a10fb4/history

写在最后

通过审计,我们可以发现闪电贷可用于操纵投票这一风险因素。

攻击发生后,CertiK的推特预警账号以及官方预警系统已于第一时间发布了消息。同时,CertiK也会在未来持续于官方公众号发布与项目预警相关的信息。

前言北京时间2022年5月16日,知道创宇区块链安全实验室监测到多链DeFi协议FEG遭到闪电贷攻击,攻击者窃取144ETH和3280BNB,损失约130万美元.

1900/1/1 0:00:00Apr.2022,VincyDataSource:FootprintAnalytics-AlgorithmicStablecoinAnalysisTerraUSD是——尽管“曾经”可能更好——一.

1900/1/1 0:00:00DAO从丛林法则到人类法则,人类是依赖并需要合作才能生存和繁荣的社会动物。因此,我们始终将自己组织成部落、团体、团队、委员会、公司和其他形式的集体行动,以发展、学习、适应、协调和执行我们的更高愿.

1900/1/1 0:00:00北京时间2022年5月16日凌晨4:22:49,CertiK安全技术团队监测到FEG在以太坊和BNB链上遭受大规模闪电贷攻击,导致了价值约130万美元的资产损失.

1900/1/1 0:00:00距离瑞士苏黎世乘火车不到半小时,在风景如画的楚格镇中心,有一座百年历史的建筑,有着优美的壁画外墙、古老的木天花板和柔和的百叶窗.

1900/1/1 0:00:00Tether在波场网络上新增印钞10亿枚USDT波场网络补充了10亿枚USDT的库存。这是一笔已授权但未发行的交易该金额将用作下一次发行请求和链互换的库存.

1900/1/1 0:00:00