北京时间2021年8月19日10:05,日本加密交易平台Liquid称其热钱包遭到攻击。从官方发布的报告来看,Liquid交易平台上被盗币种涉及BTC、ETH、ERC20代币、TRX、TRC20代币、XRP等超70种,币种之多,数额之高,令人惊叹。

慢雾AML团队利用旗下MistTrack反追踪系统分析统计,Liquid共计损失约9,135万美元,包括约462万美元的BTC、3,216万美元的ETH、4,290万美元的ERC20代币、23万美元的TRX、160万美元的TRC20、1,093万美元的XRP。

慢雾AML团队全面追踪了各币种的资金流向情况,也还原了攻击者的洗币手法,接下来分几个部分向大家介绍。

BTC部分

攻击者相关地址

慢雾AML团队对被盗的BTC进行全盘追踪后发现,攻击者主要使用了“二分法”的洗币手法。所谓“二分法”,是指地址A将资金转到地址B和C,而转移到地址B的数额多数情况下是极小的,转移到地址C的数额占大部分,地址C又将资金转到D和E,依次类推,直至形成以很小的数额转移到很多地址的情况。而这些地址上的数额,要么以二分法的方式继续转移,要么转到交易平台,要么停留在地址,要么通过Wasabi等混币平台混币后转出。

慢雾:远程命令执行漏洞CVE-2023-37582在互联网上公开,已出现攻击案例:金色财经报道,据慢雾消息,7.12日Apache RocketMQ发布严重安全提醒,披露远程命令执行漏洞(CVE-2023-37582)目前PoC在互联网上公开,已出现攻击案例。Apache RocketMQ是一款开源的分布式消息和流处理平台,提供高效、可靠、可扩展的低延迟消息和流数据处理能力,广泛用于异步通信、应用解耦、系统集等场景。加密货币行业有大量平台采用此产品用来处理消息服务,注意风险。漏洞描述:当RocketMQ的NameServer组件暴露在外网时,并且缺乏有效的身份认证机制时,攻击者可以利用更新配置功能,以RocketMQ运行的系统用户身份执行命令。[2023/7/14 10:54:22]

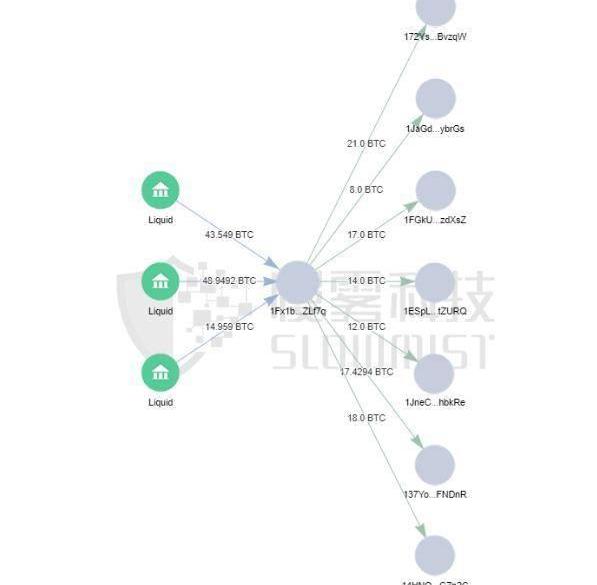

以攻击者地址为例:

据MistTrack反追踪系统显示,共107.5BTC从Liquid交易平台转出到攻击者地址,再以8~21不等的BTC转移到下表7个地址。

慢雾:Rubic协议错将USDC添至Router白名单,导致已授权合约用户USDC遭窃取:12月25日消息,据慢雾安全团队情报,Rubic跨链聚合器项目遭到攻击,导致用户账户中的USDC被窃取。慢雾安全团队分享如下:1. Rubic是一个DEX跨链聚合器,用户可以通过RubicProxy合约中的routerCallNative函数进行Native Token兑换。在进行兑换前,会先检查用户传入的所需调用的目标 Router是否在协议的白名单中。

2. 经过白名单检查后才会对用户传入的目标Router进行调用,调用数据也由用户外部传入。

3. 不幸的是USDC也被添加到Rubic协议的Router白名单中,因此任意用户都可以通过RubicProxy合约任意调用USDC。

4. 恶意用户利用此问题通过routerCallNative函数调用USDC合约将已授权给RubicProxy合约的用户的USDC通过transferFrom接口转移至恶意用户账户中。

此次攻击的根本原因在于Rubic协议错误的将USDC添加进Router白名单中,导致已授权给RubicProxy合约的用户的USDC被窃取。[2022/12/26 22:07:00]

为了更直观的展示,我们只截取了地址资金流向的一部分,让大家更理解“二分法”洗币。

慢雾:Equalizer Finance被黑主要在于FlashLoanProvider合约与Vault合约不兼容:据慢雾区消息,6 月 7 日,Equalizer Finance 遭受闪电贷攻击。慢雾安全团队以简讯形式将攻击原理分享如下:

1. Equalizer Finance 存在 FlashLoanProvider 与 Vault 合约,FlashLoanProvider 合约提供闪电贷服务,用户通过调用 flashLoan 函数即可通过 FlashLoanProvider 合约从 Vault 合约中借取资金,Vault 合约的资金来源于用户提供的流动性。

2. 用户可以通过 Vault 合约的 provideLiquidity/removeLiquidity 函数进行流动性提供/移除,流动性提供获得的凭证与流动性移除获得的资金都受 Vault 合约中的流动性余额与流动性凭证总供应量的比值影响。

3. 以 WBNB Vault 为例攻击者首先从 PancekeSwap 闪电贷借出 WBNB

4. 通过 FlashLoanProvider 合约进行二次 WBNB 闪电贷操作,FlashLoanProvider 会先将 WBNB Vault 合约中 WBNB 流动性转给攻击者,随后进行闪电贷回调。

5. 攻击者在二次闪电贷回调中,向 WBNB Vault 提供流动性,由于此时 WBNB Vault 中的流动性已经借出一部分给攻击者,因此流动性余额少于预期,则攻击者所能获取的流动性凭证将多于预期。

6. 攻击者先归还二次闪电贷,然后从 WBNB Vault 中移除流动性,此时由于 WBNB Vault 中的流动性已恢复正常,因此攻击者使用添加流动性获得凭证所取出的流动性数量将多于预期。

7. 攻击者通过以上方式攻击了在各个链上的 Vault 合约,耗尽了 Equalizer Finance 的流动性。

此次攻击的主要原因在于 Equalizer Finance 协议的 FlashLoanProvider 合约与 Vault 合约不兼容。慢雾安全团队建议协议在进行实际实现时应充分考虑各个模块间的兼容性。[2022/6/8 4:09:22]

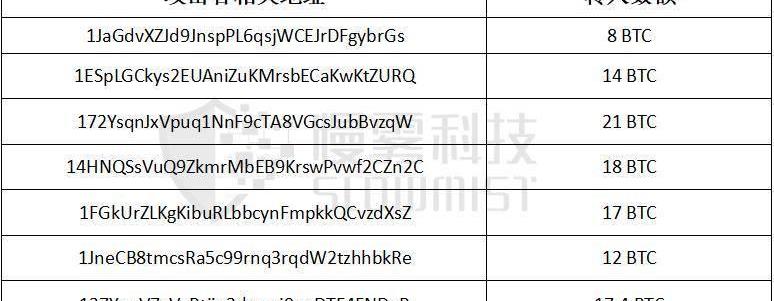

以图中红框的小额转入地址为例继续追踪,结果如下:

慢雾:去中心化期权协议Acutus的ACOWriter合约存在外部调用风险:据慢雾区消息,2022年3月29日,Acutus的ACOWriter合约遭受攻击,其中_sellACOTokens函数中外部调用用到的_exchange和exchangeData参数均为外部可控,攻击者可以通过此漏洞进行任意外部调用。目前攻击者利用该手法已经盗取了部分授权过该合约的用户的资产约72.6万美金。慢雾安全团队提醒使用过该合约的用户请迅速取消对该合约的授权以规避资产被盗风险。[2022/3/29 14:25:07]

可以看到,攻击者对该地址继续使用了二分法,0.0027BTC停留在地址,而0.0143BTC转移到Kraken交易平台。

攻击者对其他BTC地址也使用了类似的方法,这里就不再重复讲解。慢雾AML团队将对资金停留地址进行持续监控及标记,帮助客户做出有效的事前防范,规避风险。

ETH与ERC20代币部分

攻击者相关地址

慢雾:Cover协议被黑问题出在rewardWriteoff具体计算参数变化导致差值:2020年12月29日,慢雾安全团队对整个Cover协议被攻击流程进行了简要分析。

1.在Cover协议的Blacksmith合约中,用户可以通过deposit函数抵押BPT代币;

2.攻击者在第一次进行deposit-withdraw后将通过updatePool函数来更新池子,并使用accRewardsPerToken来记录累计奖励;

3.之后将通过_claimCoverRewards函数来分配奖励并使用rewardWriteoff参数进行记录;

4.在攻击者第一次withdraw后还留有一小部分的BPT进行抵押;

5.此时攻击者将第二次进行deposit,并通过claimRewards提取奖励;

6.问题出在rewardWriteoff的具体计算,在攻击者第二次进行deposit-claimRewards时取的Pool值定义为memory,此时memory中获取的Pool是攻击者第一次withdraw进行updatePool时更新的值;

7.由于memory中获取的Pool值是旧的,其对应记录的accRewardsPerToken也是旧的会赋值到miner;

8.之后再进行新的一次updatePool时,由于攻击者在第一次进行withdraw后池子中的lpTotal已经变小,所以最后获得的accRewardsPerToken将变大;

9.此时攻击者被赋值的accRewardsPerToken是旧的是一个较小值,在进行rewardWriteoff计算时获得的值也将偏小,但攻击者在进行claimRewards时用的却是池子更新后的accRewardsPerToken值;

10.因此在进行具体奖励计算时由于这个新旧参数之前差值,会导致计算出一个偏大的数值;

11.所以最后在根据计算结果给攻击者铸造奖励时就会额外铸造出更多的COVER代币,导致COVER代币增发。具体accRewardsPerToken参数差值变化如图所示。[2020/12/29 15:58:07]

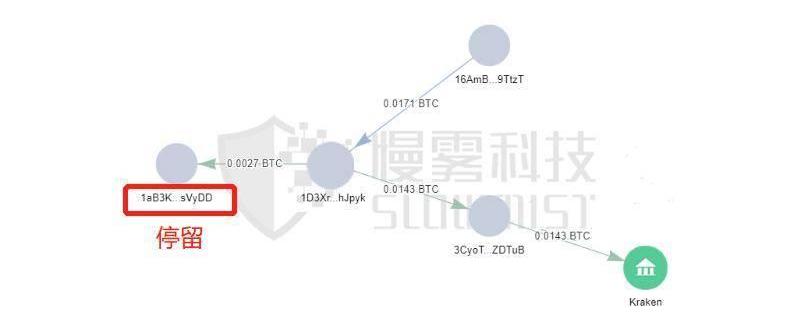

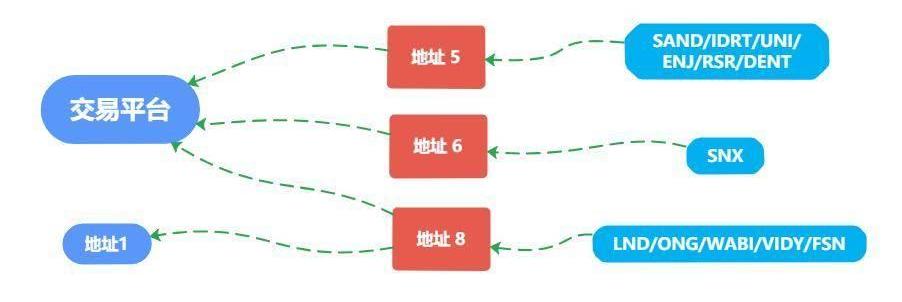

经过慢雾AML团队对上图几个地址的深度分析,总结了攻击者对ETH/ERC20代币的几个处理方式。

1.部分ERC20代币通过Uniswap、Balancer、SushiSwap、1inch等平台将代币兑换为ETH后最终都转到地址1。

2.部分ERC20代币直接转到交易平台,部分ERC20代币直接转到地址1并停留。

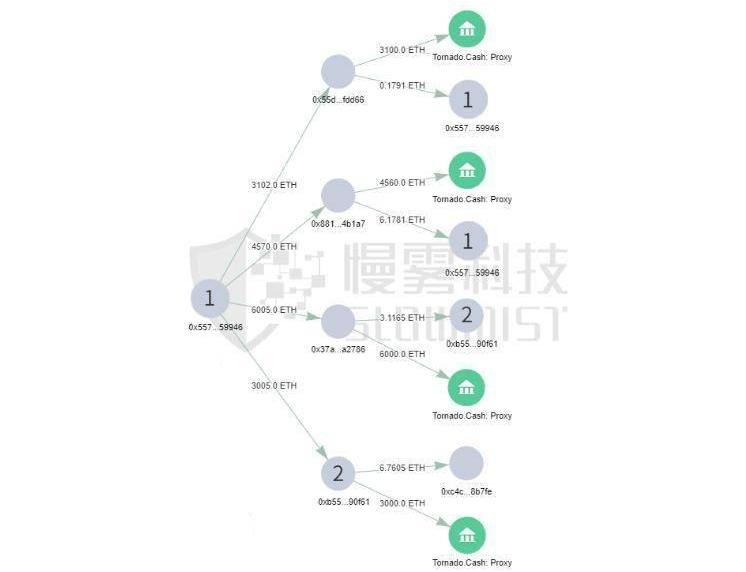

3.攻击者将地址1上的ETH不等额分散到多个地址,其中16\,660ETH通过Tornado.Cash转出。

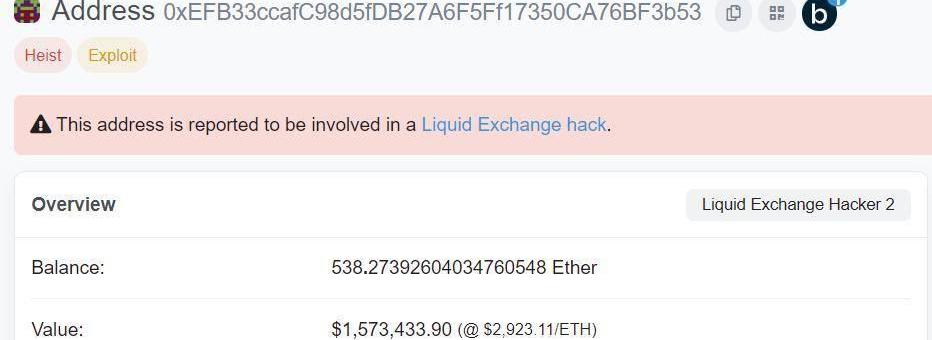

地址2的538.27ETH仍握在攻击者手里,没有异动。

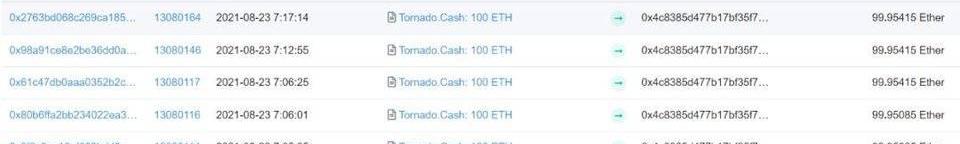

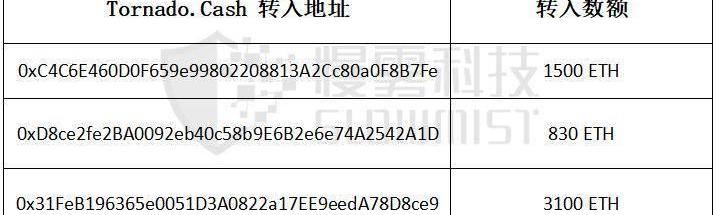

4.攻击者分三次将部分资金从Tornado.cash转出,分别将5\,600ETH转入6个地址。

其中5,430ETH转到不同的3个地址。

另外170ETH转到不同的3个交易平台。

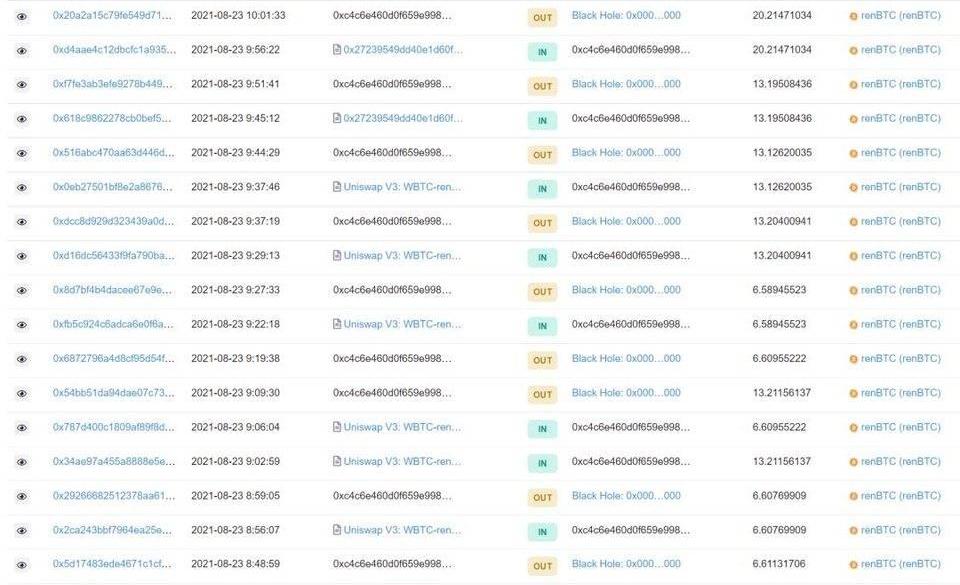

攻击者接着将3个地址的ETH换成renBTC,以跨链的方式跨到BTC链,再通过前文提及的类似的“二分法”将跨链后的BTC转移。

以地址为例:

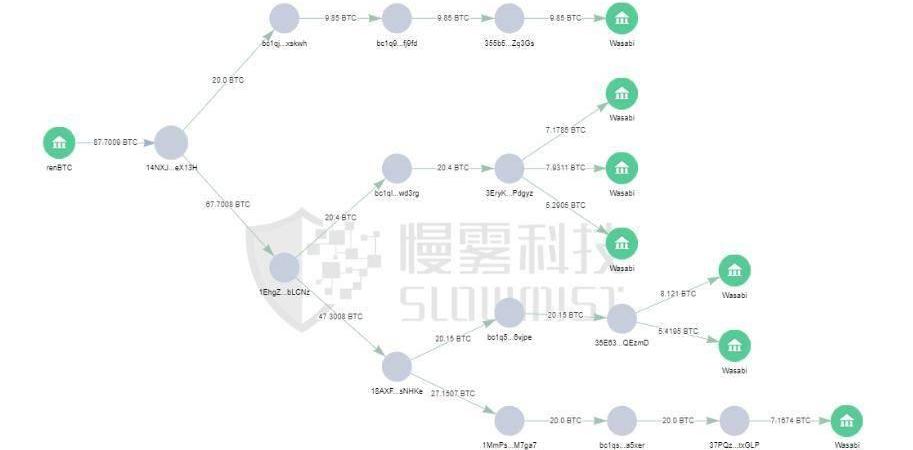

以跨链后的其中一个BTC地址为例。根据MistTrack反追踪系统如下图的显示结果,该地址通过renBTC转入的87.7BTC均通过混币平台Wasabi转出。

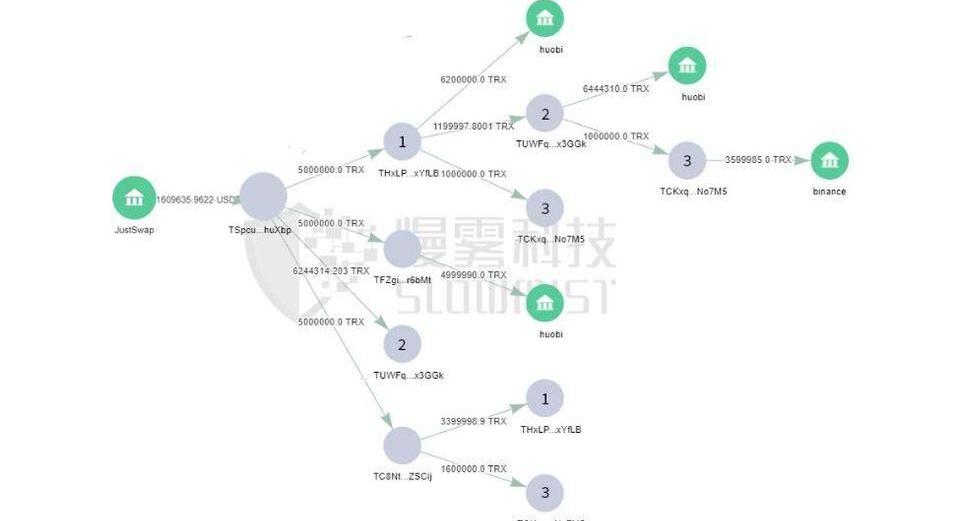

TRX/TRC20部分

攻击者地址

TSpcue3bDfZNTP1CutrRrDxRPeEvWhuXbp

资金流向分析

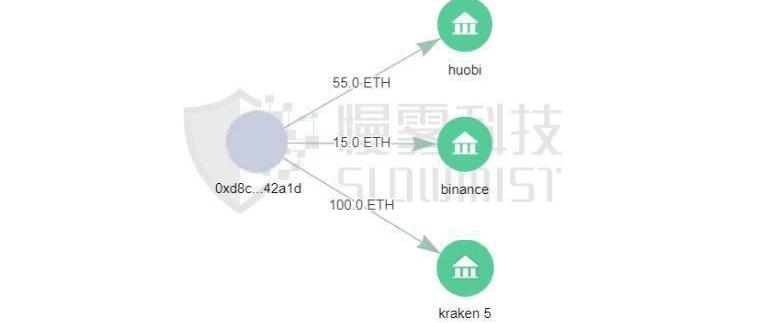

据MistTrack反追踪系统分析显示,攻击者地址上的TRC20兑换为TRX。

再将所有的TRX分别转移到Huobi、Binance交易平台。

XRP部分

攻击者相关地址

rfapBqj7rUkGju7oHTwBwhEyXgwkEM4yby

资金流向分析

攻击者将11,508,495XRP转出到3个地址。

接着,攻击者将3个地址的XRP分别转到Binance、Huobi、Poloniex交易所。

总结

本次Liquid交易平台被盗安全事件中,攻击者以迅雷不及掩耳之速就将一个交易平台内超70种货币全部转移,之后再通过换币平台、混币平台以及其他交易平台将资金顺利洗出。

截止目前,大部分被盗资产还控制在攻击者手中。21,244,326.3枚TRX转入交易平台,11,508,516枚XRP转入交易平台,攻击者以太坊地址2存有538.27ETH,以太坊地址1仍有8.9ETH以及价值近540万美元的多种ERC20代币,慢雾AML团队将持续对异常资金地址进行实时监控与拉黑。

攻击事件事关用户的数字资产安全,随着被盗数额越来越大,资产流动越来越频繁,加速合规化成了迫在眉睫的事情。慢雾AML团队建议各大交易平台接入慢雾AML系统,在收到相关“脏币”时会收到提醒,可以更好地识别高风险账户,避免平台陷入涉及的境况,拥抱监管与合规的大势。

标签:BTCVAULTULTREWARDEBTC价格Punk Vault (NFTX)RINGER Vault (NFTX)BitRewards Coin

据路透社10月1日消息,美联储很快将发布一份备受期待的报告,探讨采用数字美元的可能性,但由于理事和其他决策者在这个问题上存在分歧,而且此事对金融行业关系重大,美联储可能会谨慎行事.

1900/1/1 0:00:00如果NFT是一场革命,为什么艺术家还要支付15%的佣金?NFT应该代表艺术家和收藏家的一场革命,但出售这些NFT的市场似乎根本没有革命性.

1900/1/1 0:00:00据证券时报消息,9月27日,由中国信息通信研究院、中关村区块链产业联盟、中关村安信网络身份认证产业联盟主办的ICT中国·2021高层论坛之区块链应用发展论坛在国家会议中心召开.

1900/1/1 0:00:00北京时间9月15日,嘉楠科技公布2021年第二季度财报,数据显示,该公司二季度营收为10.82亿元人民币,创下公司历史最佳单季收入,这主要得益于销售总算力的大幅增长.

1900/1/1 0:00:009月29日消息,区块链创业公司Unlock宣布已经为创作者、开发者和在线社区的区块链订阅筹集了400万美元。与其他区块链公司一样,Unlock使用NFT来验证独一无二的数字项目.

1900/1/1 0:00:009月18日,据TheBlock报道,根据提交给美国SEC的S-1文件,怀俄明州的一个去中心化自治组织(DAO)——CryptoFed,正在寻求向美国证券交易委员会(SEC)注册为一家上市公司.

1900/1/1 0:00:00