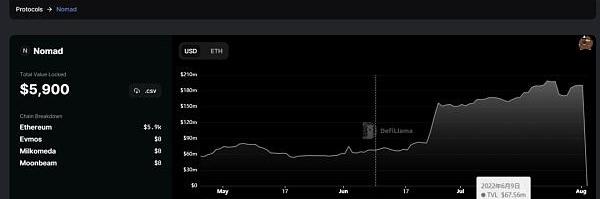

北京时间8月2日,成都链安链必应-区块链安全态势感知平台舆情监测显示,跨链通讯协议Nomad遭遇攻击,黑客获利约1.5亿美元。截止发稿前,根据DeFiLlama数据显示,Nomad代币桥中只剩下约5900美元左右。

关于本次攻击事件的来龙去脉,成都链安安全团队第一时间进行了分析。

PART01?

-

加密市场中首次发生的去中心化抢劫?

首先,我们先来认识本次故事主角——Nomad。

Nomad自称能提供安全的互操作性解决方案,旨在降低成本并提高跨链消息传递的安全性,与基于验证者的跨链桥不同,Nomad不依赖大量外部方来验证跨链通信,而是通过利用一种optimistic机制,让用户可以安全地发送消息和桥接资产,并保证任何观看的人都可以标记欺诈并保护系统。

PeckShield:Defrost_Finance被黑客利用,损失约173,000美元:金色财经报道,PeckShield监测,Defrost_Finance被利用,导致黑客获得约173,000美元的收益。由于 flashloan()/deposit() 函数缺少可重入锁,因此黑客攻击成为可能,黑客使用该函数在不偿还的情况下借出所有 USDC。[2022/12/23 22:03:53]

而在4月13日,他们也以2.25亿美元估值完成高达2200万美元的种子轮融资,领投方为Polychain。对于一家初创项目而言,数千万美元种子轮融足可谓赢在起跑线上,但是本次攻击之后,不知道项目方会如何处理与“自救”。

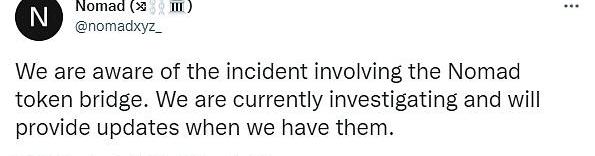

Nomad官方推特表示,已得知此事,目前正在调查。

FriesDAO因Profanity漏洞遭到攻击,损失约230万美元:金色财经报道,据CertiK监测,FriesDAO于今日遭到攻击,损失约230万美元,起因是攻击者获得了该协议操作者钱包的控制权——似乎是由于Profanity钱包生成器的漏洞导致的,这一漏洞会令通过该工具生成地址的私钥被强制使用。

1.在获得对操作者钱包的访问权后,攻击者从DAO的资金钱包中提取了$FRIES,并将其于Uniswap上以wETH的价格出售。

2.攻击者使用只能由操作员地址调用的函数governanceRecoverUnsupported()从抵押池中提取资金。

3.攻击者最终将所有资金转换为DAI。

截至撰写本文时,存储被盗资金的钱包价值约为232.5万美元。

FriesDAO在官方Discord频道中确认了这次攻击,指出钱包地址确实是用Profanity生成的。

目前官方开发人员试图与攻击者进行谈判,协商用白帽赏金来换取被盗资金的归还。

这次攻击本可以被预防,因为Profanity漏洞作为做市商Wintermute被盗超过1.6亿美元攻击事件的罪魁祸首,已经被公开了一个多月了。

CertiK呼吁所有使用过Profanity工具的Web3.0项目立即将受影响钱包中所有资产的控制权转移到安全生成的地址。[2022/10/28 11:52:27]

关于本次事件,在Web3领域,却引起了争议。

DeFi借贷协议Alchemix因alETH池漏洞损失约653万美元:官方消息,DeFi借贷协议Alchemix发布alETH池事故报告,报告称由于alETH池脚本部署错误,用户在以4:1的抵押比例借了alETH后却没有待偿还债务,并且近2000个ETH的债务上限被释放出来,可以再次铸造新的alETH,加之Alchemix在金库数组中使用了错误的索引,迫使transmuter支持协议机制中资金被完全送去偿还用户的债务。团队已停止该池的抵押借贷,截止报告发布时,alETH目前有-2,688.634的缺口,大约是653万美元。[2021/6/17 23:43:50]

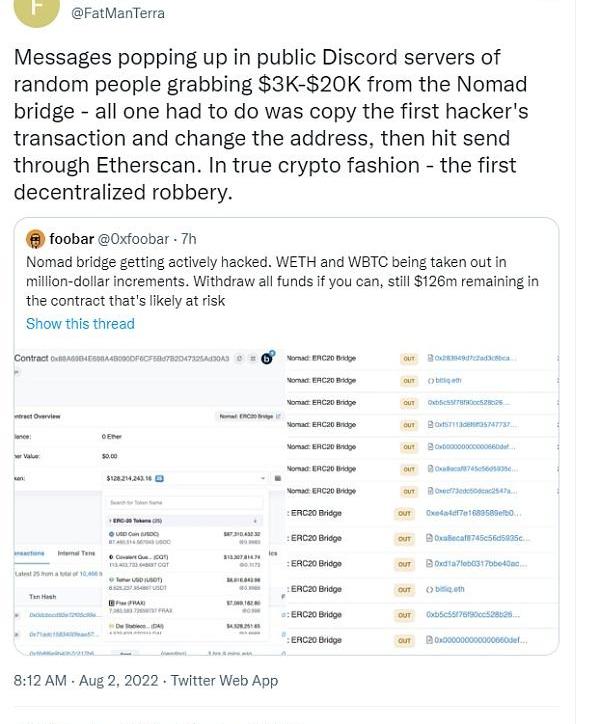

Terra研究员FatMan在推特上对Nomad遭遇攻击事件发表评论称:“在公共Discord服务器上弹出的一条消息称,任意一个人都能从Nomad桥上抢了3千到2万美元:所有人要做的就是复制第一个黑客的交易并更改地址,然后点击通过Etherscan发送。这是在真正的加密市场中首次发生的去中心化抢劫。”?

Compounder.Finance遭内部操作攻击,损失约8000万人民币的代币:金色财经报道,北京时间12月1日下午3点,CertiK安全技术团队通过Skynet发现Compounder.Finance项目位于0x0b283b107f70d23250f882fbfe7216c38abbd7ca地址处智能合约发生多笔大额交易。CertiK安全技术团队验证后,发现这些交易是Compounder.Finance项目拥有者内部操作,将大量代币转移到自己的账户中。经统计,Compounder.Finance最终共损失约价值8000万人民币的代币。[2020/12/2 22:50:22]

事实的确如此。

根据Odaily星球日报的报道,在第一个黑客盗窃完成后,这条「成功」经验也在加密社区疯传,被更多用户模仿,趁火打劫。跨链通讯协议Nomad的资产被洗劫一空。

声音 | V神:以太坊网络垃圾邮件造成损失约1500万美元:V神表示,根据我的推测,最近以太坊网络中的成倍的垃圾邮件造成了约1500万美元的损失。[2018/7/17]

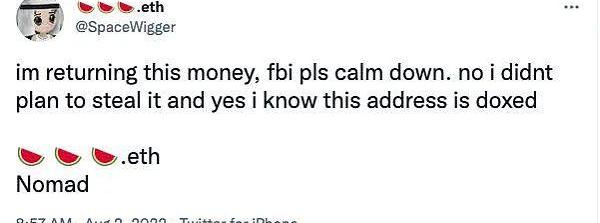

可能是因为过于心急,一些用户忘记使用马甲伪装,直接使用了自己的常用ENS域名,暴露无遗。目前已经有用户开始自发退款,以求避免被起诉。

PART02?

-

项目方在部署合约时犯了什么错导致被攻击?

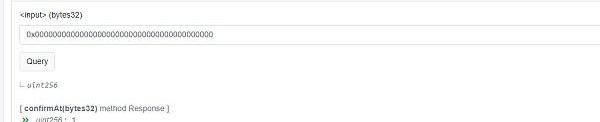

本次攻击主要是项目方在部署合约时,把零(0x000000....)的confirmAt设置为1,导致任意一个未使用的_message都可以通过判断,并从合约中提取出对应资产。技术分析如下:

被攻击合约

0x5D94309E5a0090b165FA4181519701637B6DAEBA(存在漏洞利用的合约)

0x88A69B4E698A4B090DF6CF5Bd7B2D47325Ad30A3(遭受损失的金库合约)

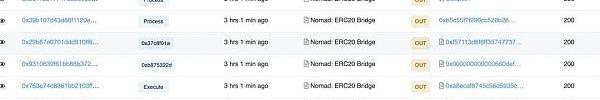

由于攻击交易过多,下面依靠其中一笔攻击交易分析为例进行阐述;

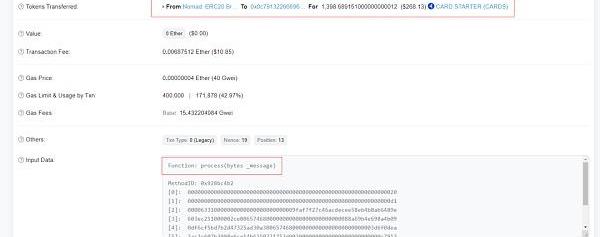

攻击的交易截图

1.通过交易分析,发现攻击者是通过调用(0x5D9430)合约中的process函数提取合约中的资金。

攻击细节截图

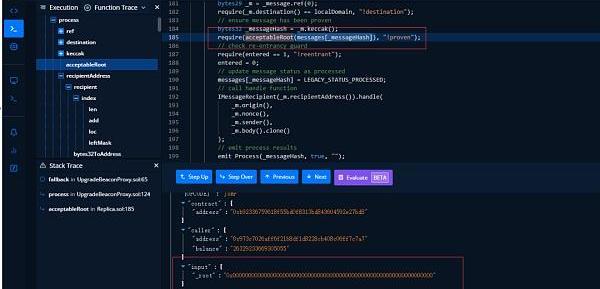

2.跟进process函数中,可以看到合约对_messageHash进行了判断,当输入的messages为0x000000....时,返回值却是true。

攻击细节截图

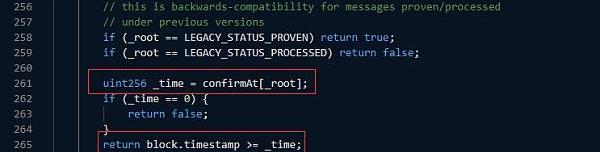

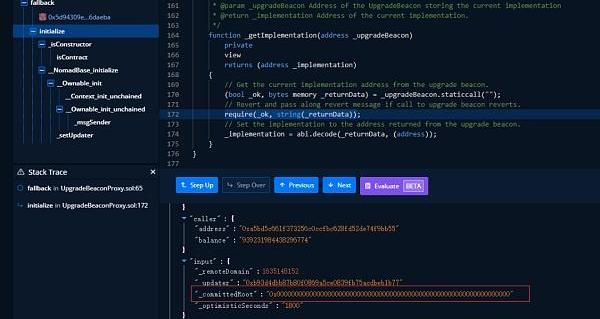

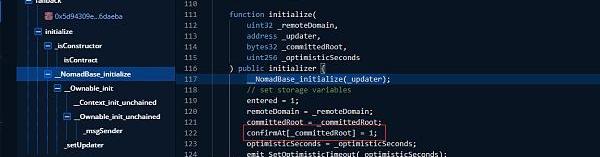

3.然后跟进acceptableRoot函数,发现_root的值为零(0x000000....)时,而confirmAt等于1,导致判断恒成立,从而攻击者可以提取合约中的资金。

攻击细节截图

?攻击细节截图

4.后续通过查看交易,发现合约在部署时,就已经初始零(0x000000....)的confirmAt为1,交易可见

攻击细节截图

攻击细节截图

PART03?

-

被盗资金进入,项目方还能找回吗?

针对跨链代币桥攻击导致损失一事,Nomad团队表示,“调查正在进行中,已经联系区块链情报和取证方面的主要公司协助。我们已经通知执法部门,并将夜以继日地处理这一情况,及时提供最新信息。我们的目标是识别相关账户,并追踪和追回资金。”

目前,成都链安安全团队正在使用链必追平台对被盗资金地址进行监控和追踪分析。

PART04?

-

总结:合约部署需要注意哪些问题?

针对本次事件,成都链安安全团队建议:项目方在合约部署前,需要考虑配置是否合理。部署后,应测试相关功能,是否存在被利用的风险,并且联系审计公司查看初始的参数是否合理。

标签:NOMNOMADOMAMADvenom币融资了多少Neonomad FinanceUnstoppable DomainsMADCHAD

创造者经济、新兴的在线趋势和新的加密经济为创造者提供了更多的机会。各种平台、协议和数字市场都在争夺用户的注意和他们提供的创造力。这引领了高度的独立性,尤其是在年轻的数字原生代Z世代之间.

1900/1/1 0:00:002022年自年初至今,仅5次的跨链桥攻击就导致了13.17亿美元的损失——这个数字是2022年Web3.0行业因黑客、欺诈、漏洞等事件造成总资产损失金额的57%.

1900/1/1 0:00:00今年Web3.0安全形势非常严峻,2022年甚至已成为Web3.0行业有史以来损失最为惨重的一年.

1900/1/1 0:00:00作者:David丨W3.Hitchhiker原文标题及链接:《去除噪音:18-22?年比特币与股市相关性分析》作者按:一般对冲基金都会引入相关性指标作为投资及资产配置的重要参考.

1900/1/1 0:00:00原文:Layer2Playgrounds内容概要简介为什么要从L1到L2?产品维度维度1:什么是L2?维度2:验证方法维度3:市场细分维度4:生态系统的进步重要的限制和风险?延伸阅读、免责声明更.

1900/1/1 0:00:00从头梳理ZKP理论和应用层面的一些变化。撰文:HashKeyCapital当前区块链行业里零知识证明项目增速惊人,特别是ZKP在扩容和隐私保护两个层面应用的崛起,令我们接触到了各种花样繁多的零知.

1900/1/1 0:00:00