2021年8月19日,日本交易所Liquid热钱包中价值9,000多万美元加密资产被盗,据PeckShield「派盾」统计包含:约480万美元的BTC、3,250万美元的ETH、4,490万美元的ERC-20代币、183万美元的TRON、1,290万美元的XRP。?

据PeckShield「派盾」旗下反态势感知系统CoinHolmes显示,截至目前ETH代币暂未发生异动,仍锁在攻击者的地址里。

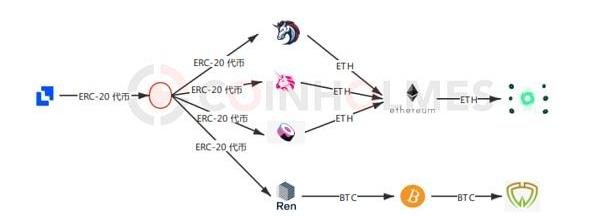

攻击者得手后,首先将ERC-20代币快速转入UniSwap、SushiSwap、1inch等DEXs中,通过DEXs将所获近百种代币兑换为ETH或通过Ren跨链桥兑换为BTC,再将所兑换的ETH通过跨链桥转至以太坊,最后从链上混币器Tornado.cash流出,整个流程十分娴熟,这一点也可以从攻击者首先从处置ERC-20代币看出。

Sentiment攻击者已归还约48万美元的被盗资金:金色财经报道,链上数据显示,DeFi借贷协议Sentiment的攻击者已经归还了250枚ETH(约48万美元)的被盗资金。此前报道,Sentiment被盗资产约100万美元,其中包含0.5枚WBTC、30枚WETH、53.8万枚USDC和36万枚USDT。[2023/4/6 13:47:13]

由于所盗的ERC-20代币中有些代币流动性较差,容易遭到发行商冻结、交易回滚或者硬分叉等方式阻碍代币转出,攻击者首先依次将这些代币转入不需要KYC、无需注册登录、即用即走的DEXs,然后将大部分代币转换为主流代币ETH,并汇集到新地址,再从隐私协议Tornado.cash流出。

从Etherscan上可以看出,自8月19日上午4时19分开始,攻击者开启「价值优先」的扫荡式兑换,首先从USDT、USDC、DAI等稳定币开始清空,然后赶在代币被冻结前将它们转入DEXs。

Beosin:攻击者利用多签钱包执行了修改TradingHelper合约的router地址的交易:2月21日,据区块链安全审计公司Beosin旗下Beosin EagleEye安全风险监控、预警与阻断平台监测显示,Hope Finance项目Rug Pull。Beosin安全团队分析发现攻击者(0xdfcb)利用多签钱包(0x1fc2)执行了修改TradingHelper合约的router地址的交易,从而使GenesisRewardPool合约在使用openTrade函数进行借贷时,调用TradingHelper合约SwapWETH函数进行swap后并不会通过原本的sushiswap的router进行swap操作,而是直接将转入的代币发送给攻击者(0x957d)从而获利。攻击者共两次提取约180万美金。

Beosin Trace追踪发现攻击者已将资金转入跨链合约至以太链,最终资金都已进入tornado.cash。

Beosin提醒用户:请勿在0x1FC2..E56c合约进行抵押操作,建议取消所有与该项目方相关的授权。[2023/2/21 12:19:54]

这是迄今为止,第二起中心化机构被盗通过去中心化机构的安全事件。据PeckShield「派盾」统计,目前中心化机构被盗后,通过去中心化服务进行的案例还屈指可数,但类似的手段已经在DeFiProtocols攻击、跑路中呈现出增长的趋势。

Deribit攻击者已将1610 ETH转入Tornado Cash:11月7日消息,Etherscan数据显示,Deribit Hotwallet Exploiter地址总共将1610 ETH转入Tornado Cash,价值约250万美元。这些资金在11月5日分17笔交易完成转移。转移到Tornado Cash的资金只是黑客所盗取ETH中的一小部分,目前其地址余额为7501 ETH(1180万美元)。黑客最初于11月2日向该地址发送9080 ETH。

据此前报道,11月2日,加密衍生品交易所Deribit发布公告称其热钱包被盗,资金损失2800万美元,但客户资金安全,损失由公司储备金弥补。(Cointelegraph)[2022/11/7 12:28:23]

新兴三部曲

数据:BNB Chain攻击者向以太坊和Fantom共转移约1亿美元:10月7日消息,链上数据显示,BNB Chain漏洞攻击者使用跨链桥Stargate和Multichain等进行资产转移,分别向以太坊和Fantom网络发送约5335万美元和4880万美元,BNB Chain上仍有约4.3亿美元。[2022/10/7 18:41:34]

攻击者在得手后,大致将的流程分为三步:

1.批量转移:将所盗ERC-20资产转入DEXs,避免被冻结、回滚,同时将所盗资产进行整合,为下一步实施清洗做准备工作;

2.批量兑换:通过DEXs或跨链桥将ERC-20代币兑换为ETH或BTC,通过跨链桥将加密资产归置,为批量转移到隐私协议做准备;

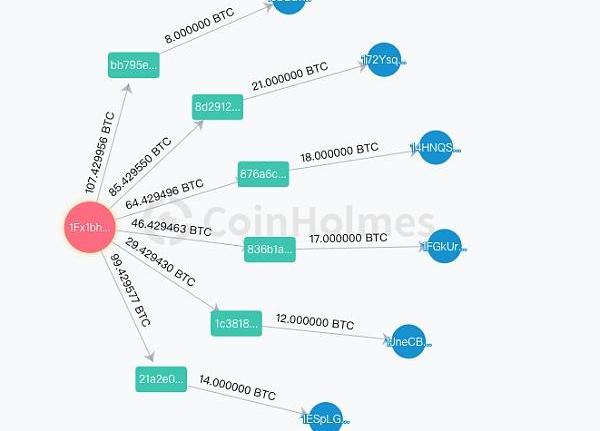

3.隐蔽阶段:将归置后的ETH或BTC转移到TornadoCash、Typhoon、WasabiWallet等混币工具中,混淆资产来源和最终收益者,抹除非法资产的痕迹,混淆资产源头逃离追踪。

报告:大型恶意攻击者曾一度运行Tor网络出口中继的23%:根据独立安全研究人员Nusenu发布的一份报告,自2020年1月份以来,大型恶意攻击者一直向隐私保护工具Tor服务添加服务器,以便对通过Tor浏览器访问与加密货币相关站点的用户并进行SSLStrip攻击。攻击者有选择地删除HTTP到HTTPS重定向,以完全访问普通的未加密HTTP信息,而不会引起TLS证书警告。该恶意攻击者在今年5月份一度运行了Tor网络出口中继的23%。截至8月8日,有多个指标表明,攻击者仍然运行着Tor网络出口容量的10%以上。上述信息足以表明,当前的中继器检测方法不足以对此类攻击进行防护,并且对Tor用户产生了较大的威胁。[2020/8/11]

TornadoCash是基于零知识证明在以太坊上实现的隐私交易中间件。它使用zk-SNARK,能够以不可追溯的方式将ETH以及ERC20代币发送到任何地址。

在实际应用中,当用户将加密货币存入隐私池后即可获得一笔存款凭证,此后用户可以通过存款凭证向任何地址中提取先前存入的加密货币。由于在存款凭证的生成和使用时转账的数据都不包含凭证本身,因此可以保证存取款两笔转账完全独立。另外,由于中继服务的存在,取款时的以太坊地址甚至不需要拥有支付转账费用的ETH,即可以提款至完全空白的地址。

事实上,TornadoCash并非无法破解的隐私协议。前段时间英国破获的DeFi协议StableMagnetFinance跑路案反映出,在安全公司、交易所、社区和的联动下,通过CoinHolmes反态势感知系统对攻击者资产进行持续追踪,在社区持续收集项目方信息,并积极与合作的情况下,可通过分析追踪社区反馈的线索锁定涉案相关成员,并在物证人证的帮助下,迫使涉案相关成员归还存放在TornadoCash中的ETH。

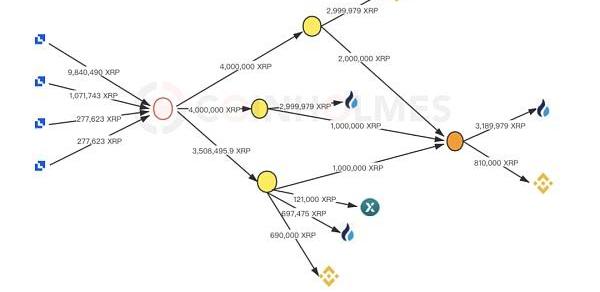

据CoinHolmes追踪显示,攻击者将逾千万枚XRP分四次转入其地址后,分三批分别转入Binance、Huobi、Poloniex等交易所。

Liquid通过反态势系统追踪到此信息后,紧急联系这几家中心化机构将攻击者地址设置黑名单,旨在紧急冻结被盗的XRP资产。

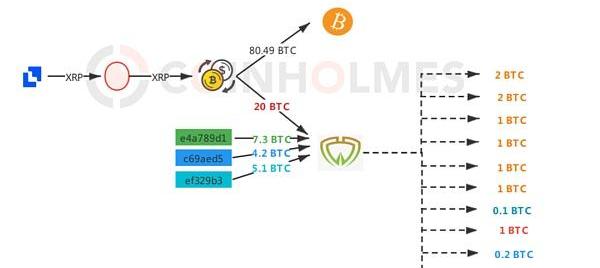

但在此之前攻击者已经通过交易所将部分XRP转换为BTC,据CoinHolmes反态势系统显示,这些XRP已经被转换为192枚BTC,并经通过去中心化的混币器Wasabi钱包流出。

Wasabi钱包采用「CoinJoin」的方法,将多个用户的交易汇总成一笔大额交易,其中包含多个输入和输出。随着参与用户的增长,私密性与可靠性就越强。此外,Wasabi钱包还采用「区块过滤器」,通过下载整个数据块进一步打乱交易信息,来增强隐私性和抗审查性,这给相关执法机构追踪此类资金的流转带来挑战性。

随着监管部门对中心化机构情况的严厉监管,中心化机构不断提高KYC需求,使得中心化渠道遭到沉重打击,去中心化工具越来越受到犯罪分?的青睐,越来越多的?法资?开始转向去中心化渠道。PeckShield「派盾」建议相关执法部门引?新的监管?具和技术,为进一步有效遏制利?虚拟货币的做准备。

截至9月6日,CoinHolmes监控到攻击者的BTC地址发生异动,共转出90BTC,CoinHolmes将持续监控被盗加密资产的转移。

韩国是全球最大的单一加密货币市场之一。对于全球性加密货币交易所而言,韩国可能是除大中华地区以外的最大单一散户市场.

1900/1/1 0:00:009月17日,稳定币生态Terra基于LUNAtic社区发布了TerraBounties新计划。作为生态系统的推动者,TFL的特权是扩大对Terra旗舰产品——TerraUSD(UST)算法稳定币.

1900/1/1 0:00:00通过利用其在区块内排序交易的自由裁量权,矿工可以从以太坊上去中心化的应用程序用户中获取价值,这大大降低了用户体验,并威胁到网络的稳定性.

1900/1/1 0:00:00Fantom从官方DeFi套件入手,再通过生态项目捐赠和激励等活动不断壮大生态,生态图景围绕跨链桥、去中心化交易所或AMM协议、收益优化器、NFT以及借贷等领域逐渐展开.

1900/1/1 0:00:00今年3月,多人在线创作游戏平台Roblox在纽交所上市。上市前,Roblox的标签或许只是“满是乐高小人的4399”,但上市后,首日市值就突破400亿美元,相较去年的估值飙升了10倍,一举点燃了.

1900/1/1 0:00:00周二,美国证券交易委员会主席GaryGensler接受《华盛顿邮报》专栏作家DavidIgnatius的采访,谈到了加密货币领域、区块链技术以及他对该领域进行监管的方法.

1900/1/1 0:00:00