本文由“灵踪安全”原创,授权“金色财经”独家发布。

8月25日,BSC链上的收益聚合应用Dot.Finance受到闪电贷攻击。受本次攻击事件的影响,项目代币PINK在短时内发生暴跌,从0.77美元跌至0.5美元。

这次攻击事件中有两点值得我们注意:

一是闪电贷再次成为黑客的工具,将攻击的后果放大。

二是本次攻击与前阵子PancakeBunny受到的攻击同源。

关于“闪电贷”,我们已经在往期的文章中多次介绍:它不是攻击的元凶而只是攻击利用的手段。本文特别想强调的是第二点,也就是本次攻击与PancakeBunny的同源性。

我们在本文所说的“同源”通俗的理解就是本项目出现的漏洞与PancakeBunny一样。为什么会这样呢?原因就在于Dot?Fiance是分叉自PanacakeBunny的代码,而在分叉复制的过程中,项目方或许是因为疏忽,或许是因为其它原因,并没有对代码进行详细审计,以致PancakeBunny代码中的漏洞也一并复制过来了,而没有得到修正。

独家 | 今日比特币期现价为6.25%,较前日下跌0.25%:金色财经报道,据同伴客数据显示,10月1日(格林威治标准0时)比特币年化期现价差为

6.25%,较前一日下跌0.25%,市场情绪指数为“乐观”。

指数参考:>20% 极度牛市;10%~20% 牛市;5%~10% 乐观;2%~5% 谨慎乐观;0~2% 谨慎;-5%~0 谨慎悲观;-10%~-5% 悲观;-20%~-10%熊市;在本次攻击中,

攻击者的地址为:0xDFD78a977c08221822F6699AD933869Da6d9720C

攻击合约的地址为:0x33f9bB37d60Fa6424230e6Cf11b2d47Db424C879

被攻击的合约为“VaultPinkBNB”,其地址为:0xbfca3b1df0ae863e966b9e35b9a3a3fee2ad8b07

独家 | CCTV2:暗网中有很多非法交易 用比特币支付:金色财经报道,今日,央视CCTV2财经频道《央视财经评论》报道:暗网中有很多非法交易,用比特币支付。经金色财经查询以往报道,本次是CCTV2财经频道第四次报道比特币相关内容。此前报道依次为:2019年1月10日,CCTV2报道法国烟草商店开始销售比特币;2019年2月13日,CCTV2再提及比特币并推荐书籍《加密资产》;2019年3月8日,央视CCTV2财经频道“交易时间”栏目对比特币等加密货币作出报道,并指出比特币逐渐走进了普通大众的视野。[2019/11/20]

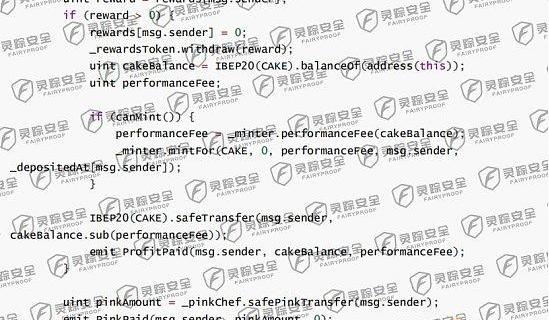

具体在合约“VaultPinkBNB”中,出现漏洞的代码为“getReward()”函数,函数完整代码如下:

独家 | ImageMagick存在0day漏洞:降维安全实验室(johnwick.io)观测到通用性图像处理软件ImageMagick被爆0day漏洞。

可以用于远程命令执行,甚至可以本地提权至root权限,且截至发稿前,官方尚未发布补丁。

此漏洞风险等级极高。

ImageMagick是一款被广泛使用的图像处理软件,有相当多网站使用它来进行图像处理。

同时它被Perl,C++,PHP,python,java,ruby等等语言支持,许多第三方图像处理的

模块或支持库均使用ImageMagick实现。此次出现漏洞原理为ImageMagick底层支持库

GhostScript存在沙箱绕过缺陷。

我们注意到,交易所的kyc验证流程,涉及到图像处理,非常容易受到此漏洞攻击利用。

降维安全实验室(johnwick.io)建议通过卸载ImageMagick底层支持库GhostScript

来缓解本漏洞。

卸载方法:sudo apt-get remove ghostscript[2018/8/22]

函数中具体出现漏洞的代码片段为:

上述代码片段在计算奖励时,_minter.performanceFee(cakeBalance)传入的参数cakeBalance是CAKE代币的余额。攻击者可以在调用getReward前将闪电贷借入的CAKE转入VaultPinkBNB合约,导致产生非预期的performanceFee值,而_minter.mintFor()则根据这个非预期的performanceFee值增发超额的PINK奖励代币。然后攻击者将PINK在Pancake上卖出换为BNB和CAKE,一部分偿还闪电贷,剩余部分则为本次攻击的获利。

这类由项目之间的相互分叉而导致漏洞传导的事件已经不是第一次发生,我们相信未来这类漏洞还会发生。

单就本次攻击及漏洞的来源来看,灵踪安全强烈建议,所有分叉自PancakeBunny或与PancakeBunny同源的项目都应再次审查项目代码是否存在类似的漏洞,对代码进行安全审计。

如果从本次漏洞出现的模式看,所有分叉自其它项目的项目都应提高警惕。这类具有同源性质的多个项目,无论其漏洞本身隐藏得多么深,但只要发生一次、被业界公开,其它的同源项目都应该引起警示并马上着手整改。因为此类漏洞一旦被披露,理论上项目方是有足够的时间来修正问题的。只要项目方在漏洞发生的第一时间对本项目代码进行二次审计和测试,本项目受到后续攻击是完全可以避免的。

因此灵踪安全再次提醒项目方,尤其是分叉自其它项目的项目方,每当同源项目受到攻击时,应立刻着手对本项目代码进行再次审计,避免项目重蹈覆辙。

关于灵踪安全:

灵踪安全科技有限公司是一家专注区块链生态安全的公司。灵踪安全科技主要通过“代码风险检测+逻辑风险检测“的一体化综合方案服务了诸多新兴知名项目。公司成立于2021年01月,团队由一支拥有丰富智能合约编程经验及网络安全经验的团队创建。

团队成员参与发起并提交了以太坊领域的多项标准草案,包括ERC-1646、ERC-2569、ERC-2794,其中ERC-2569被以太坊团队正式收入。

团队参与了多项以太坊项目的发起及构建,包括区块链平台、DAO组织、链上数据存储、去中心化交易所等项目,并参与了多个项目的安全审计工作,在此基础上基于团队丰富的经验构建了完善的漏洞追踪及安全防范系统。

作者:

灵踪安全CEO谭粤飞

美国弗吉尼亚理工大学(VirginiaTech,Blacksburg,VA,USA)工业工程硕士(Master)。曾任美国硅谷半导体公司AIBTInc软件工程师,负责底层控制系统的开发、设备制程的程序实现、算法的设计,并负责与台积电的全面技术对接和交流。自2011至今,从事嵌入式,互联网及区块链技术的研究,深圳大学创业学院《区块链概论》课程教师,中山大学区块链与智能中心客座研究员,广东省金融创新研究会常务理事?。个人拥有4项区块链相关专利、3本出版著作。

标签:ANCCAKEMAG比特币YDE Planet AllianceBCAKEMovie Magic泰达币和比特币区别是什么呢

无疑,NFT是当下区块链行业最炙手可热的领域。那些对数字资产笃定的人们自然不必讲,即使是那些业已功成名就的艺术家都期望通过NFT来实现自身价值的增长。这是可以理解的.

1900/1/1 0:00:00虽然P2E加密货币游戏并不是新的概念,但由于AxieInfinity的出现,它们的受欢迎程度一直在稳步增长!这个战斗模拟游戏让每个人都紧盯屏幕.

1900/1/1 0:00:00CryptoPunk#6046所有者拒绝了950万美元的NFT报价:金色财经报道,CryptoPunk#6046的所有者拒绝了高达2,500 ETH(约950万美元)的NFT报价.

1900/1/1 0:00:00NFT火了,火得一塌糊涂!从埃隆·马斯克到陈小春,从可口可乐到迪士尼、漫威,再到阿里、腾讯等大厂,各路人马都玩起了NFT.

1900/1/1 0:00:00NFT的热度已经炸了。23日,Visa宣布以15万美元购入一枚CryptoPunk,由此引发抢购热潮,23日CryptoPunks成交额27821ETH,约合9222万美元.

1900/1/1 0:00:008月30日消息,遭遇闪电贷攻击的DeFi质押和流动性策略平台xToken发布xSNX合约漏洞事件分析报告.

1900/1/1 0:00:00