一、事件概览

北京时间6月28日,链必安-区块链安全态势感知平台舆情监测显示,Polygon生态算法稳定币项目SafeDollar遭到黑客攻击。攻击事件发生后,SafeDollar项目所发行的稳定币价格从1.07美元,瞬间跌至归零。

有消息指出,一份未经证实的合约抽走了25万美元的USDC和USDT;后经Rugdoc.io分析证实,此次攻击事件中黑客总共获利价值25万美元的USDC和USDT。随后,SafeDollar项目方发布公告,要求投资者停止所有与SDO相关的交易。目前,SDO交易已暂时中止。

鉴于此次攻击事件所具备的标志意义,成都链安·安全团队第一时间介入分析。继5月初BSC诸多链上项目频频被黑之后,6月末Polygon生态也开始被黑客盯上,“潘多拉魔盒”是否已经悄然开启?借此事件,成都链安通过梳理攻击流程和攻击手法,提醒Polygon生态项目加强安全预警和防范工作。

SafeDAO发起关于SafeDAO参与协议的社区提案:10月18日消息,SafeDAO在SnapShot上线关于SafeDAO参与协议的SEP #1社区提案,旨在为SafeDAO提供一个操作框架,并管理各方的权利和义务,同时提供投诉和争议解决程序。该提案将在2022年10月18日23:42投票开始之前开放审查,投票将于10月25日11:42结束。[2022/10/18 17:30:16]

二、事件分析

此次攻击事件中,攻击者利用PLX代币转账时实际到账数量小于发送数量以及SdoRewardPool合约抵押和计算奖励上存在的逻辑缺陷,借助“闪电贷”控制SdoRewardPool合约中抵押池的抵押代币数量,进而操纵奖励计算,从而获得巨额的SDO奖励代币,最后使用SDO代币将SDO-USDC和SDO-USDT两种兑换池中USDC和USDT全部兑换出来。

攻击者地址:

0xFeDC2487Ed4BB740A268c565daCdD39C17Be7eBd

Starry Night Capital已将其NFT转移至Gnosis Safe:金色财经报道,三箭资本支持的基金Starry Night Capital已将其NFT转移到智能合约钱包Gnosis Safe中。据Nansen.ai称,此前由Starry Night收集的NFT后来被转移到Gnosis Safe地址,包括2021年10月以约350万美元售出的Pepe the Frog NFT Genesis等等。

根据CoinMetrics研究员Kyle Waters此前的说法,Starry Night Capital在2022年6月的清算令之前将其全部70件作品移至SuperRare。(CoinDesk)[2022/10/5 18:39:59]

攻击合约:

0xC44e71deBf89D414a262edadc44797eBA093c6B0

0x358483BAB9A813e3aB840ed8e0a167E20f54E9FB

MetaMask Institutional与Gnosis Safe达成合作:6月28日消息,MetaMask Institutional(MMI)宣布,通过与多签钱包GnosisSafe达成合作,MMI扩展了其加密货币托管产品,以集成DAO的托管选项,并为DAO提供了更易于访问DeFi生态系统的全新方式。DAO更青睐GnosisSafe,因为其多重签名功能,为DAO部署资金提供了额外的安全性。据悉,MetaMask Institutional是MetaMask钱包的机构兼容版本,为加密基金、做市商、交易平台和DAO提供机构所需的安全、合规、高效的DeFi和Web3服务。通过MMI的DeFi和Web3投资组合仪表板,DAO可以全面了解其投资组合,业绩,单个资产以及历史交易记录。[2022/6/28 1:36:19]

攻击交易:

0xd78ff27f33576ff7ece3a58943f3e74caaa9321bcc3238e4cf014eca2e89ce3f

Apollo Safe 已在 Terra 新链上完成部署:金色财经报道,Terra 生态 DeFi 项目 Apollo 宣布现已在 Terra 新链上部署其多签管理 DApp Apollo Safe。[2022/6/1 3:54:24]

0x4dda5f3338457dfb6648e8b959e70ca1513e434299eebfebeb9dc862db3722f3

0x1360315a16aec1c7403d369bd139f0fd55a99578d117cb5637b234a0a0ee5c14

以下分析基于以下两笔交易:

0xd78ff27f33576ff7ece3a58943f3e74caaa9321bcc3238e4cf014eca2e89ce3f

0x1360315a16aec1c7403d369bd139f0fd55a99578d117cb5637b234a0a0ee5c14

COVER发布提醒,SAFE已失效 COVER代币将于11月1日发行:COVER协议发布官方博客提醒投资者不要购买SAFE,SAFE目前已经不是COVER协议代币了。此外,SAFE2不会进行流动性挖矿,最大供应量将保持在52,689,启动COVER协议后,SAFE2将转换为COVER代币。目前COVER代币暂未发行,将于11月1日成功发布beta版后才能发行。此外,COVER将对在UTC时间10月1日上午12:00之前持有/未申领SAFE代币的投资者进行部分补偿。[2020/10/9]

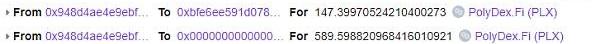

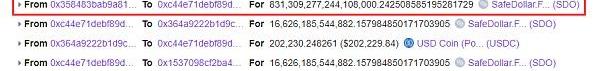

攻击者首先使用PolyDex的WMATIC和WETH池进行PLX借贷,如下图所示:

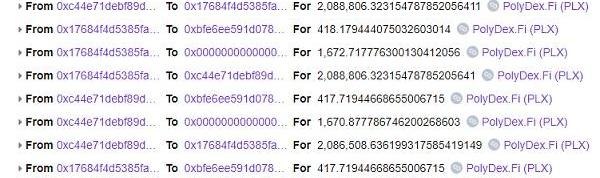

接下来,攻击者通过攻击合约反复进行抵押提取,主要是为了减少SdoRewardPool合约中SDO抵押池中的抵押代币数量。

PLX代币合约进行代币转移时,如果from地址不在_isExcludedFromFee列表中,并且to地址也不在_isExcludedToFee列表中,会对转移的代币收取一次奖励基金以及销毁本次转移代币数量的0.05%。

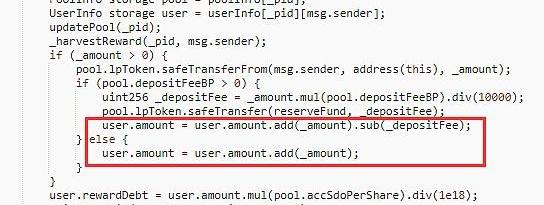

而在SdoRewardPool合约中,记录的数量为调用者所转移的数量,没有减去转移过程中损耗的部分,在进行提取操作时,提取的数量为记录的数量,超出了用户实际抵押到本合约的数量,故会造成该抵押池中抵押代币的异常减少。

攻击者事先通过攻击合约

在该抵押池中抵押214.235502909238707603PLX,在攻击合约

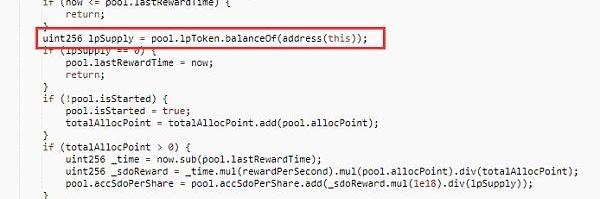

攻击完成后,控制攻击合约

在该抵押池中进行奖励领取,由于SdoRewardPool合约中更新抵押池信息时使用的是balanceOf函数获取本合约中抵押代币数量,故获取到的数量是恶意减少之后的数量,继而造成PLX抵押池中accSdoPerShare变量异常增大,从而获取到巨额的SDO代币奖励。

最后利用获取到的SDO代币将SDO-USDC和SDO-USDT两种兑换池中USDC和USDT全部兑换出来。

三、事件复盘

事实上,此次攻击事件并不复杂,但是值得引起注意。首先添加抵押池时添加了非标准代币,再加上计算奖励时使用了balanceOf函数进行抵押代币数量的获取,所以导致了此次攻击事件的发生。

从安全审计的角度看,项目方作为添加抵押池的管理员,对于将要添加的抵押池中的抵押贷币,一定要三思而后行。通胀通缩类以及转移数量与实际到账数量不同的代币,不建议作为抵押池的抵押代币;如果因业务需要一定要添加这些类型的代币作为奖励代币,务必与其他标准代币分开处理。同时在抵押池中建议使用一个单独的变量作为抵押数量的记录,然后计算奖励时,使用通过此变量来获取抵押代币数量,而不是使用balanceOf函数。

另外,此次攻击事件对于Polygon生态链上项目而言,是否会是一个“危险信号”,Polygon生态的“潘多拉魔盒”是否会就此打开,这还需要观望后续态势发展。不过,回望5月,BSC生态发生第一起闪电贷攻击之后,便就此拉开了“BSC黑色五月”序幕。鉴于前车之鉴,成都链安在此提醒,Polygon生态链上项目未雨绸缪,切实提高安全意识!

事件概览北京时间6月25日,链必安-区块链安全态势感知平台舆情监测显示,基于币安智能链的链上DeFi协议xWinFinance遭到“闪电贷攻击”.

1900/1/1 0:00:00DeFi数据1.DeFi总市值:762.80亿美元 市值前十币种排名数据来源DeFiboxDeFi总市值数据来源:Coingecko2.过去24小时去中心化交易所的交易量:27.

1900/1/1 0:00:00DeFi的竞争格局一直在不断变化。「货币乐高」的无须许可和可组合的本质创造了永无止境的创新大爆发和令人兴奋的事物,在让人们几乎无法紧跟其步伐的同时,这一领域正变得越来越复杂.

1900/1/1 0:00:00Lending作为DeFi领域的基础设施,竞争一向惨烈。但是根据最新数据显示。Aave在今年开始逐渐超过老大哥Maker和Compound,一跃成为行业龙头.

1900/1/1 0:00:002013年牛市,BTC突破前期历史顶点,然后涨至这一轮牛市顶点,这一段时间历时275天,在这275天时间里,BTC完成了一顶冲高回落,强势洗盘,再次震荡筑底,蓄势后发动牛市后半段的疯牛行情.

1900/1/1 0:00:00OscarCivit在成为NFT艺术家之前是一名西班牙的插画师。他的作品在几个同类型的NFT平台上都有很好的销售记录.

1900/1/1 0:00:00